مع التحول السريع نحو بيئات العمل الهجينة التي تجمع بين العمل من المكتب والعمل عن بُعد، تزداد أهمية تأمين بيانات التصفح بشكل غير مسبوق. تتعرض المعلومات الحساسة في هذه البيئات المتنوعة لخطر كبير إذا لم يتم اتباع استراتيجيات أمان متقدمة. في هذا المقال، سنستعرض أفضل الممارسات والتقنيات التي يجب على الشركات والموظفين تبنيها لحماية بياناتهم أثناء العمل في بيئات متنقلة ومتعددة.

التحديات الأمنية في بيئات العمل الهجينة

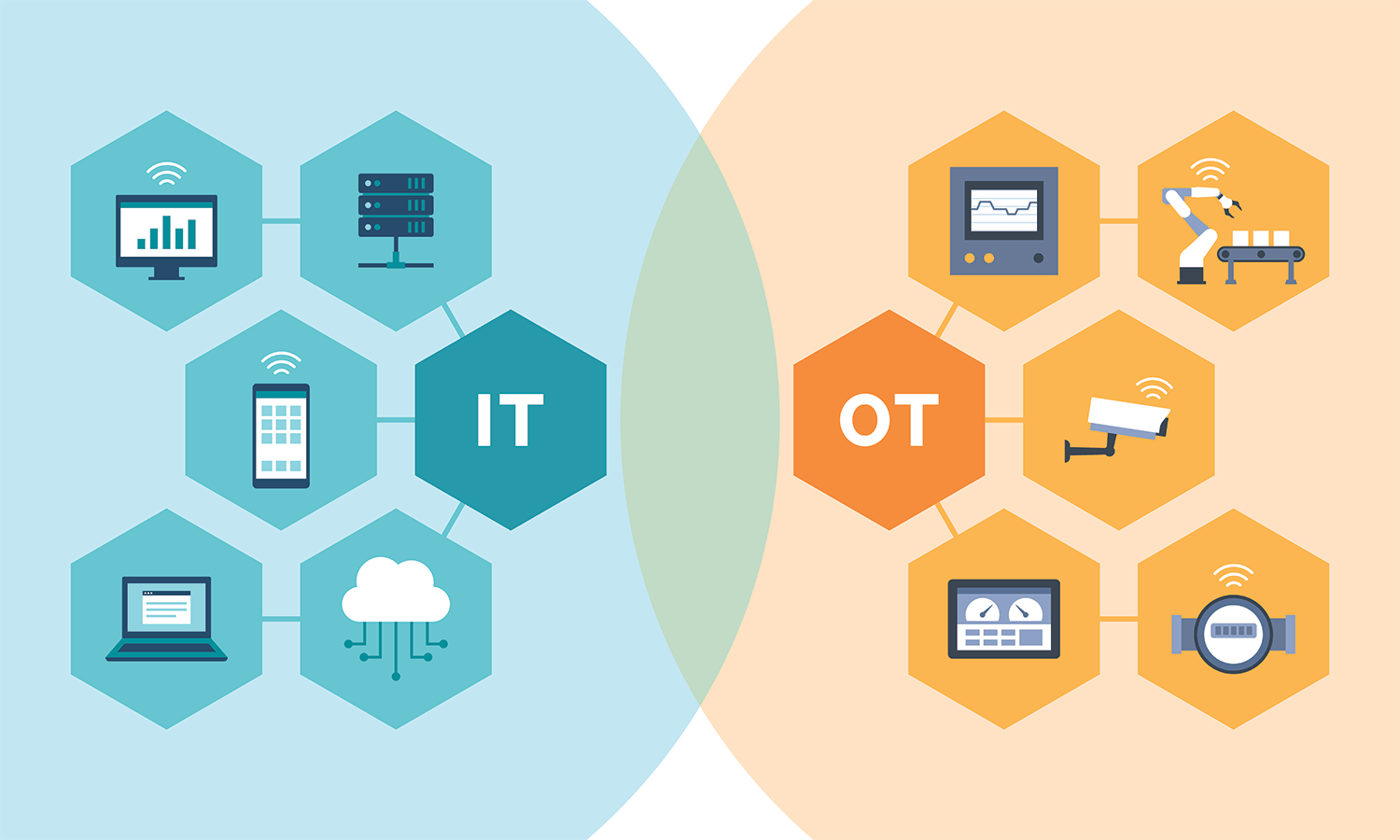

يواجه الموظفون العاملون في بيئات هجينة تحديات أمنية فريدة من نوعها. الانتقال بين العمل من المنزل والمكتب والأماكن العامة يعني استخدام شبكات متعددة، بعضها قد يكون غير آمن، مما يزيد من مخاطر التعرض للهجمات السيبرانية. علاوة على ذلك، قد يستخدم الموظفون أجهزة شخصية غير محمية بشكل كافٍ، مما يعرض بيانات الشركة لخطر أكبر. لهذه الأسباب، تحتاج المؤسسات إلى اتباع استراتيجيات متقدمة لحماية بيانات التصفح وتأمينها في مختلف البيئات.

استراتيجيات متقدمة لأمان التصفح

1. اعتماد بروتوكولات أمان متعددة الطبقات:

الأمان متعدد الطبقات يعد من أكثر الاستراتيجيات فعالية لحماية البيانات. يتضمن هذا النهج استخدام تقنيات متعددة مثل الجدران النارية، VPN، ومضادات الفيروسات جنبًا إلى جنب مع أدوات اكتشاف التهديدات المتقدمة. من خلال دمج هذه الأدوات، يمكن للشركات إنشاء بيئة آمنة تقلل من فرص الوصول غير المصرح به.

2. استخدام حلول إدارة الهوية والوصول (IAM):

تعد إدارة الهوية والوصول (IAM) من الأدوات الحيوية لضمان أن الأشخاص المصرح لهم فقط هم من يمكنهم الوصول إلى الموارد الحساسة. توفر هذه الحلول إدارة مركزية للوصول إلى التطبيقات والخدمات، مما يسهل على الشركات التحكم في من يمكنه الدخول إلى الشبكات الحساسة. من خلال تفعيل IAM، يمكن تقليل المخاطر الناتجة عن سرقة الهوية أو الوصول غير المصرح به.

3. تعزيز أمان الأجهزة الطرفية:

غالبًا ما تكون الأجهزة الطرفية هي الحلقة الأضعف في سلسلة الأمان. ينبغي على الشركات تنفيذ استراتيجيات لحماية هذه الأجهزة، مثل التشفير الكامل للأقراص الصلبة، وتفعيل ميزة القفل عن بُعد في حال فقدان الجهاز. بالإضافة إلى ذلك، يجب تحديث جميع الأجهزة بشكل منتظم لضمان أنظمة التشغيل والبرامج محدثة وآمنة ضد الثغرات الأمنية.

4. توعية الموظفين وتدريبهم:

التدريب المستمر للموظفين على ممارسات الأمان الجيدة هو عامل حاسم في حماية البيانات. يمكن أن تشمل هذه التدريبات كيفية التعرف على هجمات التصيد الاحتيالي، وأهمية استخدام كلمات مرور قوية، وضرورة عدم الاتصال بشبكات Wi-Fi غير محمية. كلما كان الموظفون أكثر وعيًا بالتحديات الأمنية، كانت قدرتهم على تجنب المخاطر أكبر.

5. مراقبة الشبكات باستخدام أدوات التحليل السلوكي:

أدوات التحليل السلوكي تساعد الشركات على اكتشاف السلوكيات غير المعتادة التي قد تشير إلى وجود اختراق أمني. هذه الأدوات تستخدم الذكاء الاصطناعي لتحليل أنماط السلوك على الشبكة، مما يساعد في التعرف على التهديدات قبل أن تتسبب في أضرار جسيمة.

6. تنفيذ سياسات أمان صارمة للبيانات السحابية:

مع تزايد استخدام الخدمات السحابية في بيئات العمل الهجينة، يصبح من الضروري وضع سياسات أمان صارمة لحماية البيانات المخزنة في السحابة. يتضمن ذلك تشفير البيانات أثناء النقل والتخزين، وتحديد صلاحيات الوصول بدقة، وتفعيل مراقبة النشاطات المريبة في الحسابات السحابية.

مستقبل أمان التصفح في بيئات العمل الهجينة

مع استمرار تطور التكنولوجيا وازدياد انتشار العمل الهجين، سيكون من الضروري أن تبقى استراتيجيات الأمان في تطور مستمر. يجب على الشركات أن تكون دائمًا على استعداد لتبني أحدث التقنيات والتكيف مع التهديدات الجديدة التي تظهر. ستظل التوعية والتدريب، إلى جانب استخدام الأدوات المتقدمة، أساسًا لحماية البيانات في هذه البيئات المتغيرة.

تتطلب بيئات العمل الهجينة استراتيجيات متقدمة لحماية التصفح وتأمين البيانات الحساسة. من خلال تطبيق بروتوكولات أمان متعددة الطبقات، وتعزيز أمان الأجهزة الطرفية، وتوعية الموظفين، يمكن للشركات تقليل المخاطر وضمان بيئة عمل آمنة في كل الأوقات. مع استمرار تطور العمل الهجين، يصبح الالتزام بأحدث معايير الأمان ضرورة لا غنى عنها للحفاظ على سلامة المعلومات والبيانات.