في عصر الاتصال الرقمي، يعتمد مليارات المستخدمين على تطبيقات المراسلة المشفرة لإجراء محادثاتهم الخاصة. ومع ذلك، تسعى بعض الحكومات إلى مراقبة هذه المحادثات إما لأسباب أمنية أو لممارسة الرقابة على المواطنين. تعتمد هذه الجهات على تقنيات متقدمة تعترض البيانات إما مباشرةً عبر الشبكات أو من خلال إجبار الشركات على التعاون مع السلطات. لكن، هل يمكن لهذه الأساليب تجاوز التشفير القوي الذي توفره التطبيقات الحديثة؟ وهل يستطيع المستخدمون حماية بياناتهم من هذه الممارسات؟

كيف تعترض الحكومات محادثات المستخدمين؟

1. زرع البرمجيات الخبيثة والتجسس المباشر

تستخدم بعض الحكومات برمجيات تجسس متطورة لاستهداف الهواتف الذكية وسرقة محتوياتها قبل أن تصل الرسائل إلى التطبيق المشفر. تشمل هذه الأساليب:

- برمجيات التجسس (Spyware): مثل “Pegasus”، الذي يمكنه اختراق الهواتف والوصول إلى المحادثات حتى لو كانت مشفرة.

- هجمات التصيد الاحتيالي (Phishing Attacks): حيث يتم خداع المستخدم لتنزيل تطبيقات خبيثة تمنح القراصنة صلاحية التحكم بجهازه.

- استغلال الثغرات الأمنية (Zero-day Exploits): حيث تعتمد الحكومات على ثغرات غير معروفة في أنظمة التشغيل للوصول إلى البيانات الحساسة.

2. التنصت على الشبكات واعتراض البيانات أثناء النقل

رغم أن التشفير من طرف إلى طرف يمنع قراءة الرسائل أثناء انتقالها، إلا أن بعض الحكومات تلجأ إلى أساليب متقدمة مثل:

- هجمات الوسيط (Man-in-the-Middle – MITM): حيث تقوم الجهات المهاجمة باعتراض البيانات قبل أن تصل إلى الطرف المستلم، ولكن هذه الهجمات تصبح صعبة مع تطبيقات تعتمد على E2EE.

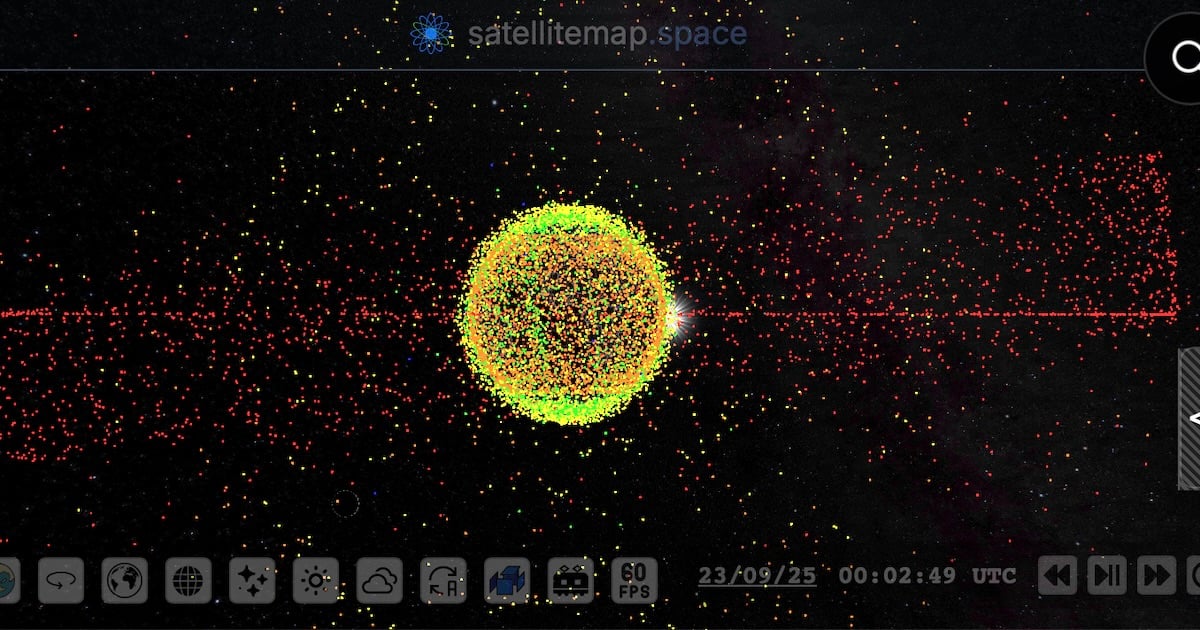

- تحليل بيانات التعريف (Metadata Analysis): حتى مع وجود التشفير، يمكن للحكومات معرفة من يتواصل مع من، وأوقات الاتصال، وأنماط المراسلة، مما يتيح تتبع الأنشطة المشبوهة.

3. إجبار الشركات التقنية على تسليم بيانات المستخدمين

تعتمد العديد من الحكومات على قوانين تجبر الشركات التقنية على تقديم بيانات المستخدمين عند الطلب. من أبرز الأمثلة:

- قوانين الامتثال الإجباري: مثل “قانون السحابة” الأمريكي (CLOUD Act) الذي يسمح للحكومة الأمريكية بالوصول إلى بيانات المستخدمين المخزنة لدى الشركات الأمريكية، حتى لو كانوا خارج الولايات المتحدة.

- التعاون مع شركات التقنية: في بعض الدول، تتعاون الحكومات مع شركات التكنولوجيا للحصول على مفاتيح التشفير أو لإدخال “أبواب خلفية” تمكن الجهات الرسمية من فك تشفير المحادثات.

هل التشفير من طرف إلى طرف (E2EE) كافٍ لحماية الخصوصية؟

التشفير من طرف إلى طرف يُعتبر أحد أقوى الأدوات لحماية الخصوصية، حيث يضمن أن الرسائل تُقرأ فقط من قبل المرسل والمستلم، حتى لو تم اعتراضها أثناء النقل. ومع ذلك، توجد تحديات تجعل هذا التشفير غير كافٍ في بعض الحالات، منها:

- الهجمات على الأجهزة الطرفية: إذا كان الهاتف مصابًا ببرمجيات خبيثة، يمكن للمهاجم رؤية الرسائل قبل تشفيرها أو بعد فك تشفيرها.

- تسريب بيانات التعريف (Metadata): حتى مع استخدام التشفير، تظل بيانات مثل أوقات الاتصال، عدد الرسائل، والموقع الجغرافي مكشوفة للجهات التي تراقب الشبكة.

- الإجبار القانوني: في بعض الدول، قد يتم إجبار الشركات على تقديم مفاتيح التشفير أو تخزين بيانات المستخدمين بشكل غير مشفر.

كيف يمكن للمستخدمين حماية محادثاتهم من الاعتراض؟

1. استخدام تطبيقات تراعي الأمان والخصوصية

ليست كل تطبيقات المراسلة المشفرة متساوية في الحماية. يُفضَّل استخدام تطبيقات مفتوحة المصدر والتي توفر ميزات أمان متقدمة، مثل:

- Signal: يوفر تشفيرًا قويًا من طرف إلى طرف، ولا يحتفظ بسجلات بيانات المستخدمين.

- Session: لا يتطلب رقم هاتف، مما يجعل من الصعب تتبعه.

- Threema: يوفر حماية عالية دون الحاجة إلى معلومات شخصية للتسجيل.

2. تقليل استخدام التطبيقات التي تخزن البيانات على خوادم مركزية

تعتمد بعض التطبيقات على تخزين البيانات في السحابة، مما يسهل على الحكومات الوصول إليها. يُفضل استخدام خدمات لا تحتفظ بسجلات، وتدعم تخزين البيانات محليًا فقط.

3. تفعيل المصادقة الثنائية (2FA) لحماية الحسابات

يساعد تفعيل المصادقة الثنائية في منع الوصول غير المصرح به إلى الحسابات، حتى في حالة سرقة كلمة المرور.

4. الحذر من الروابط والملفات المشبوهة

يجب تجنب النقر على الروابط غير المعروفة أو تحميل الملفات من مصادر غير موثوقة، حيث قد تحتوي على برمجيات خبيثة تستهدف البيانات الحساسة.

5. استخدام أنظمة تشغيل وأجهزة آمنة

بعض أنظمة التشغيل توفر أمانًا أعلى من غيرها. على سبيل المثال:

- Tails OS: نظام تشغيل محمول يُستخدم من خلال USB ولا يترك أثرًا بعد الاستخدام.

- GrapheneOS: نظام يعتمد على أندرويد ولكنه يوفر أمانًا وخصوصية محسّنة.

6. الاعتماد على شبكات VPN وتطبيقات تور (Tor)

استخدام VPN موثوق يساعد في إخفاء الموقع الجغرافي للمستخدم، بينما يساهم متصفح Tor في إخفاء هوية المستخدم أثناء التصفح.

رغم أن التشفير من طرف إلى طرف يوفر مستوىً عاليًا من الحماية، إلا أنه ليس كافيًا تمامًا لمواجهة تقنيات المراقبة المتقدمة. الحكومات تستخدم وسائل متعددة لاعتراض المحادثات، بدءًا من زرع البرمجيات الخبيثة، والتنصت على الشبكات، وانتهاءً بإجبار الشركات على التعاون معها. لذلك، يجب على المستخدمين تبني استراتيجيات أمان متقدمة، مثل استخدام تطبيقات تراعي الخصوصية، تجنب تخزين البيانات في السحابة، وتفعيل ميزات الأمان الإضافية مثل المصادقة الثنائية والتشفير القوي، لضمان حماية بياناتهم من أي اختراق محتمل.