تعتبر البيانات الشخصية من الأصول الأكثر قيمة التي تتعامل معها الحكومات، ما يجعل من الضروري اتخاذ إجراءات صارمة لضمان حماية هذه البيانات. في الوقت الذي تتزايد فيه التهديدات السيبرانية، تبرز أنظمة التشغيل الحكومية كحل فعال لتوفير بيئة آمنة للبيانات الشخصية وحمايتها من الاستغلال. ومع تزايد المخاطر الأمنية، يصبح من الأهمية بمكان أن تستفيد الحكومات من أنظمة تشغيل توفر شفافية عالية وآليات أمان قوية لضمان حماية البيانات الشخصية والحفاظ على الخصوصية. في هذه المقالة، سنتناول كيف تساهم أنظمة التشغيل الحكومية في ضمان الشفافية وحماية البيانات الشخصية.

دور أنظمة التشغيل الحكومية في تحسين الأمان وحماية البيانات الشخصية

1. ضمان الشفافية من خلال البرمجيات مفتوحة المصدر

أنظمة التشغيل الحكومية غالبًا ما تعتمد على البرمجيات مفتوحة المصدر، مما يعزز الشفافية ويسمح للمجتمعات التقنية بمراجعة الكود المصدري بانتظام. من خلال هذه الشفافية، يمكن للمطورين والخبراء تحديد الثغرات الأمنية بسرعة. كما تتيح أنظمة التشغيل المفتوحة المصدر الفرصة لتخصيص النظام بشكل يتناسب مع متطلبات الأمان الحكومية، مما يسهم في تحسين فعالية الأمان بشكل مستمر.

- الفائدة:

توفر هذه الشفافية مراجعة مستقلة من قبل الفرق التقنية الحكومية، مما يساعد على اكتشاف الثغرات والتعامل معها بشكل أسرع. علاوة على ذلك، تتيح البرمجيات مفتوحة المصدر إمكانية تخصيص الأنظمة لتلبية احتياجات الأمان الخاصة بالدولة.

2. التحكم الكامل في بيانات المواطنين

تتمتع الحكومات التي تعتمد على أنظمة التشغيل المستقلة بقدرة أكبر على التحكم في بيانات المواطنين. يمكن تخصيص الأنظمة الحكومية بحيث يتم تخزين البيانات المحلية بشكل آمن داخل حدود الدولة، مما يقلل من المخاطر المرتبطة بالبيانات المخزنة في الخارج. يمكن أيضًا مراقبة ومراجعة عمليات الوصول إلى هذه البيانات بشكل مستمر، مما يعزز حماية البيانات.

- الفائدة:

مع وجود الأنظمة التشغيلية التي تضمن التحكم الكامل في البيانات، يمكن للدول فرض سياسات أمان صارمة تضمن أن البيانات الحساسة ستظل محمية من أي تهديدات خارجية.

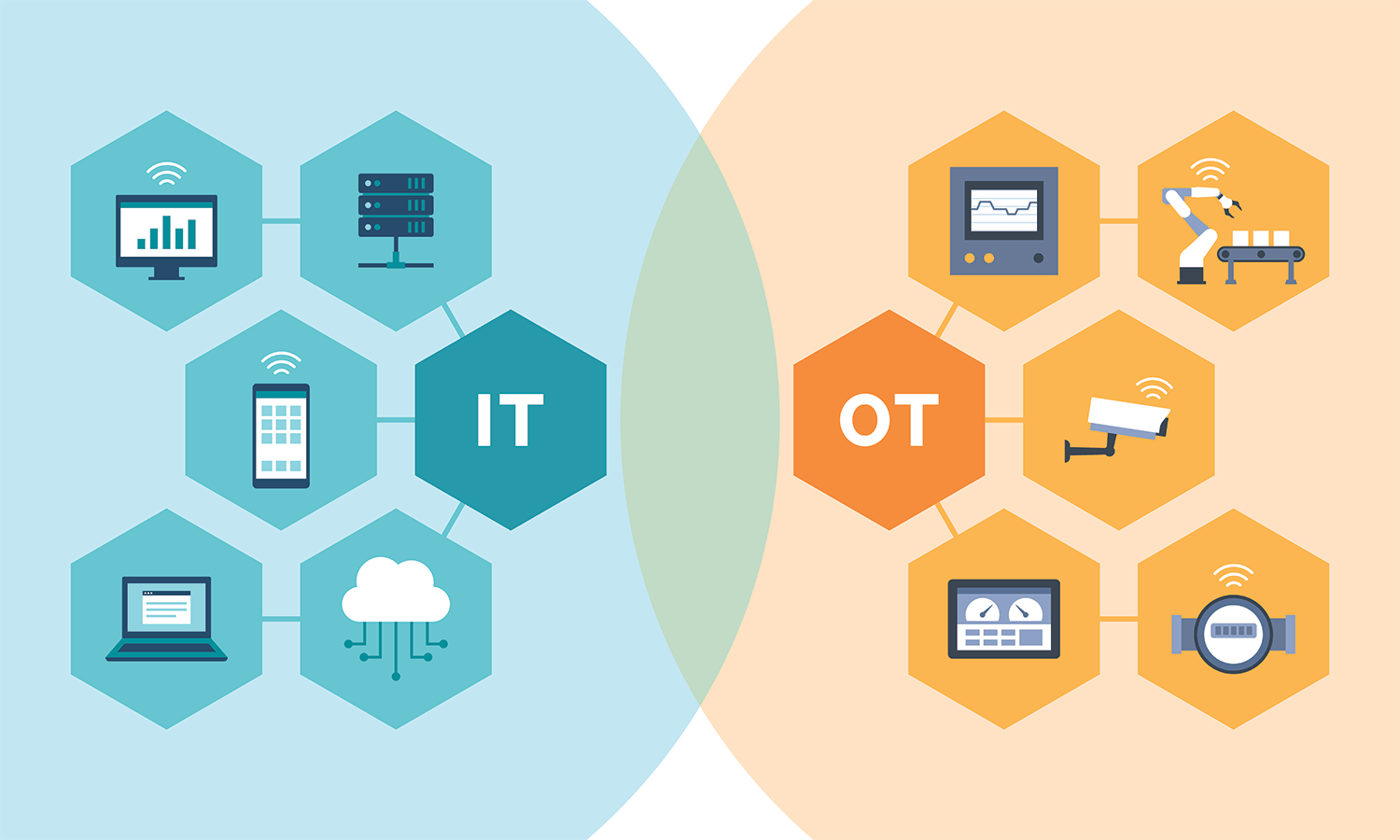

3. تقليل المخاطر المرتبطة بالجهات الخارجية

بإعتماد أنظمة التشغيل الحكومية، يمكن تقليل الاعتماد على البرمجيات الأجنبية التي قد تحتوي على ثغرات يمكن استغلالها من قبل جهات خارجية. بالإضافة إلى ذلك، يمكن تقليل المخاطر الأمنية التي قد تنشأ من خلال استهداف الشركات الأجنبية عبر الهجمات السيبرانية. لذلك، تساهم الأنظمة المحلية في تعزيز الاستقلالية وتقليل المخاطر المرتبطة بالجهات الخارجية.

- الفائدة:

يضمن هذا التقليل من التعرض للهجمات التي قد تستهدف الأنظمة التجارية من الخارج، ويمنح الحكومات مزيدًا من السيطرة على البيانات وتكنولوجيا المعلومات.

4. تطبيق معايير أمان صارمة

تتميز الأنظمة الحكومية بقدرتها على تطبيق معايير أمان صارمة بشكل يتناسب مع القوانين المحلية. تشمل هذه المعايير التشفير الكامل للبيانات و التوثيق متعدد العوامل وتطبيق آليات مكافحة الفيروسات. هذه الإجراءات تقلل من فرص الاختراقات الأمنية وتحسن حماية البيانات الشخصية.

- الفائدة:

تساعد الإجراءات الأمنية التي توفرها أنظمة التشغيل الحكومية في توفير طبقات متعددة من الحماية ضد الهجمات المتطورة. يتيح ذلك تأمين المعلومات الحساسة في بيئات الإنترنت المتزايدة التحديات.

5. استجابة سريعة للهجمات السيبرانية

من المزايا الرئيسية لأنظمة التشغيل الحكومية أنها تستجيب بسرعة للهجمات السيبرانية. يتمتع النظام بقدرة كبيرة على مراقبة النشاطات المشبوهة بشكل مستمر، مما يساعد في التصدي للهجمات في مراحلها الأولى. تتضمن هذه الأنظمة أدوات لمكافحة البرمجيات الخبيثة، والفيروسات، وتحليل السلوكيات المشبوهة، مما يعزز من أمان البيانات الشخصية.

- الفائدة:

زيادة سرعة الاستجابة للهجمات يمنح الحكومات القدرة على التعامل مع التهديدات في الوقت المناسب قبل أن تتسبب في أي ضرر للبيانات الحساسة.

التحديات التي تواجه أنظمة التشغيل الحكومية في حماية البيانات الشخصية

1. تكاليف التطوير والصيانة

رغم فوائد أنظمة التشغيل الحكومية، إلا أن تطوير وصيانة هذه الأنظمة يتطلب استثمارات كبيرة في الموارد. تحتاج الحكومات إلى فرق تطوير متخصصة لضمان أن الأنظمة تواكب التطورات الأمنية المستمرة. علاوة على ذلك، قد تحتاج الحكومات إلى تخصيص ميزانيات لتوفير التحديثات الأمنية المتواصلة.

2. تعقيد التكامل مع الأنظمة الأخرى

قد تواجه الحكومات تحديات في تكامل الأنظمة الحكومية مع الأنظمة الأخرى المستخدمة في القطاع الخاص أو المؤسسات الدولية. هذا التعقيد قد يؤدي إلى تأخير في تنفيذ الحلول الأمنية أو تقليل فعالية النظام إذا كانت هناك مقاييس مختلفة بين الأنظمة.

3. تهديدات جديدة وأحدث أساليب الهجوم

على الرغم من التقدم الكبير في أنظمة التشغيل الحكومية، تظل الهجمات السيبرانية الحديثة تمثل تهديدًا مستمرًا. مع تطور أساليب الهجوم مثل الهجمات المدفوعة بالذكاء الاصطناعي و البرمجيات الخبيثة المتقدمة، يتعين على الحكومات تحديث أنظمتها بانتظام لمواكبة هذه التهديدات.

أفضل الممارسات لتعزيز الأمان وحماية البيانات الشخصية في الأنظمة الحكومية

1. تحديثات مستمرة للأنظمة

من الضروري أن تقوم الحكومات بإجراء تحديثات دورية للأنظمة التشغيلية لضمان حماية البيانات من أحدث الثغرات الأمنية. ينبغي أن تشمل هذه التحديثات إجراءات تصحيحية شاملة لحماية المعلومات من التهديدات الناشئة.

2. تشفير البيانات الحساسة

استخدام التشفير للبيانات المخزنة أو المرسلة يعتبر من أكثر الوسائل أمانًا لحماية البيانات الشخصية في الأنظمة الحكومية. يضمن التشفير أن تكون البيانات غير قابلة للوصول أو الكشف عنها إذا تم اختراق النظام.

3. تطبيق السياسات الأمنية الشاملة

يجب أن تشمل السياسات الأمنية توجيهًا دقيقًا حول كيفية إدارة الوصول إلى البيانات الشخصية، بالإضافة إلى استخدام التوثيق متعدد العوامل لحماية الحسابات الهامة. بالإضافة إلى ذلك، من المهم تنفيذ سياسات مراقبة الأمان بشكل دوري.

4. التعاون مع المجتمع التقني

يمكن أن يعزز التعاون مع المجتمع التقني القدرة على التصدي للهجمات الإلكترونية بشكل أكثر فعالية. من خلال الاستفادة من الخبرات التقنية الحديثة، يمكن للحكومات تحديث أدوات الأمان بما يتناسب مع التحديات الحديثة.

أنظمة التشغيل الحكومية تمثل ركيزة أساسية في ضمان أمان البيانات الشخصية وحمايتها من الهجمات الإلكترونية. من خلال تطبيق السياسات الأمنية الصارمة، توفير الشفافية عبر البرمجيات مفتوحة المصدر، وتحسين قدرة الاستجابة للهجمات السيبرانية، يمكن لهذه الأنظمة تعزيز أمان البيانات وحمايتها. على الرغم من بعض التحديات مثل تكاليف الصيانة والتكامل مع الأنظمة الأخرى، إلا أن الفوائد الأمنية التي تقدمها هذه الأنظمة تفوق هذه التحديات، مما يجعلها أداة حيوية لضمان حماية البيانات الشخصية في العصر الرقمي.