في ظل تزايد الهجمات الإلكترونية، أصبحت الحاجة إلى أنظمة تشغيل تعمل بدون اتصال بالإنترنت أكثر أهمية من أي وقت مضى. تعتمد معظم الأنظمة التقليدية على الإنترنت لتحديث البرمجيات، تخزين البيانات، والتحقق من الهوية، لكن بعض البيئات تتطلب حلاً أكثر أمانًا واستقلالية. لذلك، توفر أنظمة التشغيل غير المتصلة بالإنترنت بيئة تشغيل مغلقة تمنع أي محاولات اختراق أو تسريب بيانات، مما يجعلها مثالية للاستخدام في المؤسسات التي تحتاج إلى حماية صارمة.

كيف تعمل أنظمة التشغيل غير المتصلة بالإنترنت؟

تعتمد هذه الأنظمة على عدة تقنيات متطورة تتيح لها العمل بكفاءة دون الحاجة إلى الاتصال بالشبكة.

1. التشغيل المحلي وإدارة البيانات

تعتمد هذه الأنظمة على التخزين المحلي للبيانات والتطبيقات، مما يسمح للمستخدمين بالعمل دون الحاجة إلى الوصول إلى أي خوادم خارجية. يتم تخزين جميع الملفات والإعدادات محليًا، مما يقلل من مخاطر القرصنة والتتبع.

2. التحديثات اليدوية والرقابة الأمنية

نظرًا لعدم توفر اتصال بالإنترنت، يتم تثبيت التحديثات يدويًا باستخدام وسائط تخزين موثوقة مثل أقراص USB أو DVD. قبل تنفيذ أي تحديث، يقوم الخبراء الأمنيون بفحص الملفات لضمان عدم وجود أي برامج خبيثة قد تؤثر على النظام.

3. منع الهجمات السيبرانية والتجسس

بما أن هذه الأنظمة لا تتصل بالإنترنت، فإنها تظل محصنة ضد الفيروسات، برامج الفدية، وهجمات التصيد الاحتيالي التي تعتمد على الشبكات لاختراق الأجهزة. لذلك، توفر هذه البيئة حماية فائقة مقارنة بالأنظمة المتصلة بالشبكة.

4. دعم تشغيل التطبيقات بدون اتصال

تم تصميم العديد من البرامج للعمل في بيئات معزولة، بما في ذلك تطبيقات معالجة النصوص، برامج تحليل البيانات، وأدوات البرمجة. تعمل هذه التطبيقات بكفاءة دون الحاجة إلى اتصال مستمر بالإنترنت.

لماذا تحتاج إلى نظام تشغيل غير متصل بالإنترنت؟

يُستخدم هذا النوع من الأنظمة في مجالات حساسة تتطلب مستويات عالية من الأمان والاعتمادية.

1. المؤسسات الحكومية والعسكرية

تحتاج الحكومات والقوات العسكرية إلى أنظمة تشغيل تعمل في بيئات مغلقة لضمان عدم تسريب أي بيانات سرية. يعمل هذا العزل الرقمي على تقليل مخاطر التجسس والهجمات السيبرانية المستهدفة.

2. المختبرات البحثية والمنشآت الصناعية

في بيئات الأبحاث والتطوير، يكون الحفاظ على سرية المعلومات أمرًا بالغ الأهمية. تستخدم هذه المختبرات أنظمة تشغيل غير متصلة بالإنترنت لمنع أي تلاعب بالبيانات أو تسريب للأبحاث الحساسة.

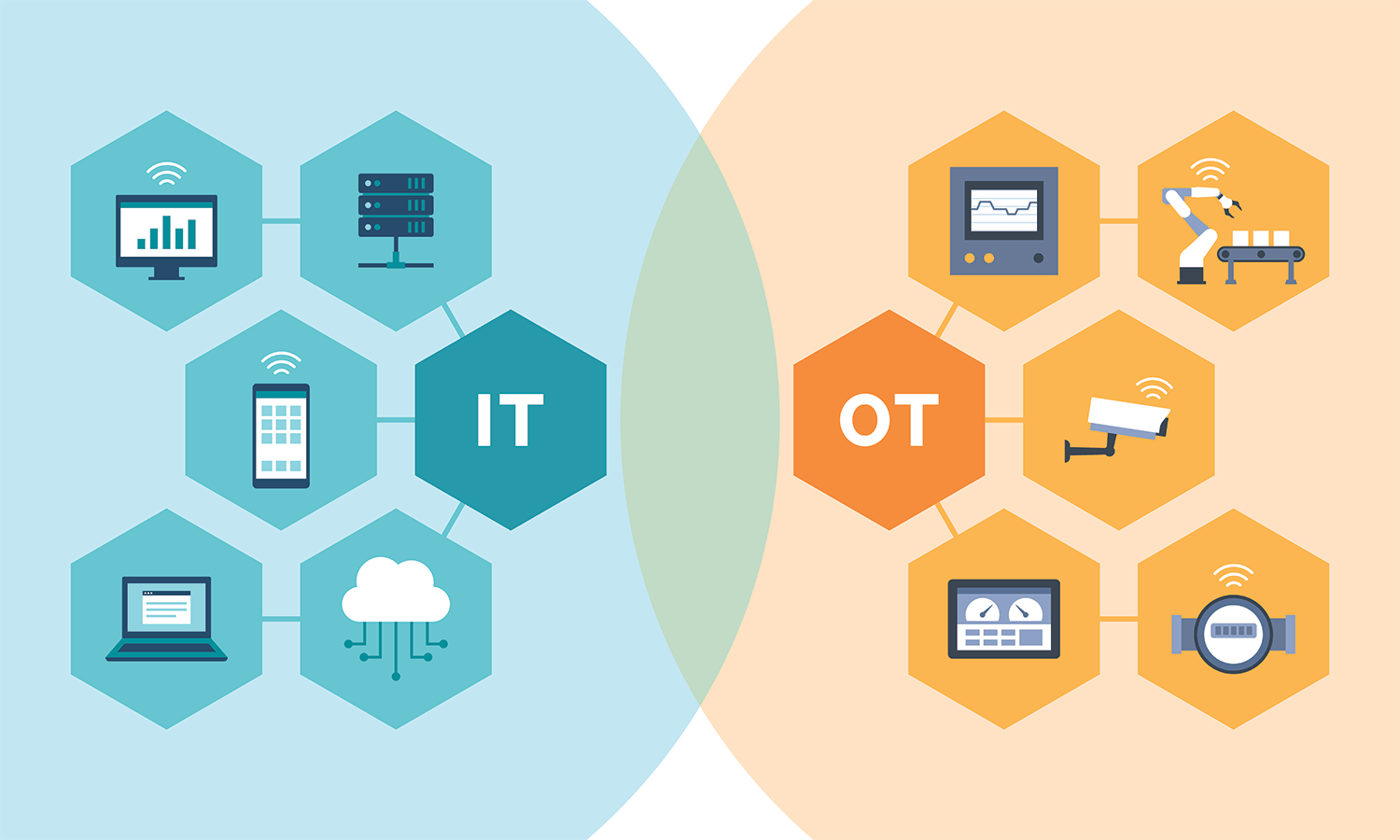

3. تشغيل الأنظمة الحيوية في البنية التحتية

تعتمد القطاعات الحيوية، مثل محطات الطاقة، أنظمة النقل، والمؤسسات المالية، على هذه الأنظمة لضمان استمرار العمليات دون التأثر بأي هجمات إلكترونية قد تؤدي إلى شلل في الخدمات.

4. حماية خصوصية المستخدمين

يلجأ بعض المستخدمين إلى تشغيل أنظمة تشغيل معزولة لضمان عدم تتبع بياناتهم الشخصية أو استغلالها من قبل الإعلانات الرقمية والخدمات السحابية. يسمح ذلك بالحفاظ على معلوماتهم الحساسة بعيدًا عن أي جهات خارجية.

أبرز أنظمة التشغيل غير المتصلة بالإنترنت

1. توزيعات Linux المعزولة (Air-Gapped Linux)

تتميز بعض توزيعات Linux بقدرتها على العمل في بيئات مغلقة تمامًا، مما يجعلها خيارًا مفضلًا للمؤسسات التي تتطلب حماية قصوى للبيانات.

2. نظام TENS (Trusted End Node Security)

تم تطوير هذا النظام من قبل وزارة الدفاع الأمريكية لتوفير بيئة تشغيل آمنة، حيث يمنع أي عمليات اختراق أو مراقبة رقمية.

3. وضع العزل في Qubes OS

يتيح Qubes OS تشغيل بيئات عمل منفصلة تمامًا عن الشبكة، مما يضمن حماية أقصى للملفات والتطبيقات المهمة.

4. FreeBSD في البيئات المغلقة

يُستخدم FreeBSD في الأنظمة التي تتطلب أداءً عاليًا مع مستويات أمان صارمة، حيث يتم تشغيله في بيئات غير متصلة بالشبكة لحماية البيانات الحساسة.

التحديات المرتبطة بأنظمة التشغيل غير المتصلة بالإنترنت

على الرغم من فوائدها الكبيرة، إلا أن هناك بعض التحديات التي قد تواجه المستخدمين عند الاعتماد على هذه الأنظمة.

1. تعقيد إدارة التحديثات

بما أن هذه الأنظمة لا تتلقى تحديثات تلقائية، فإن تحميل التحديثات يدويًا قد يكون عملية مرهقة وتستغرق وقتًا طويلاً، إضافةً إلى مخاطر إدخال ملفات غير موثوقة.

2. محدودية الوصول إلى المعلومات

عدم الاتصال بالإنترنت يعني أن المستخدمين لا يمكنهم الوصول إلى الموارد الإلكترونية وقواعد البيانات الحية، مما قد يجعل بعض المهام أكثر تعقيدًا.

3. الحاجة إلى إجراءات أمان إضافية

يجب على المستخدمين التحقق من سلامة جميع الوسائط الخارجية قبل استخدامها، لمنع أي محاولة لإدخال برمجيات ضارة إلى النظام.

مستقبل أنظمة التشغيل غير المتصلة بالإنترنت

مع تصاعد التهديدات السيبرانية، من المتوقع أن تتوسع الحاجة إلى هذه الأنظمة، خاصةً في المجالات التي تتطلب حماية صارمة للبيانات. من المحتمل أن نشهد تطورات جديدة في تقنيات إدارة التحديثات والأمان، مما سيجعل هذه الأنظمة أكثر كفاءة وسهولة في الاستخدام. كذلك، قد يتم تطوير طرق جديدة لإجراء التحديثات دون المساس بأمان النظام، مثل استخدام تقنيات الذكاء الاصطناعي لفحص الملفات وضمان موثوقيتها قبل تثبيتها.

توفر أنظمة التشغيل غير المتصلة بالإنترنت مستويات عالية من الأمان والاستقلالية، مما يجعلها خيارًا مثاليًا للمؤسسات التي تحتاج إلى حماية صارمة للبيانات. من خلال الاعتماد على التخزين المحلي، التحديثات اليدوية، والعزل الرقمي، يمكن لهذه الأنظمة أن تمنع أي محاولات اختراق أو تسريب معلومات. رغم بعض التحديات، تظل هذه الأنظمة ضرورية لحماية البيانات في البيئات التي تتطلب أقصى درجات الأمان، ومع التطورات المستقبلية، ستصبح أكثر مرونة وكفاءة في الاستخدام.