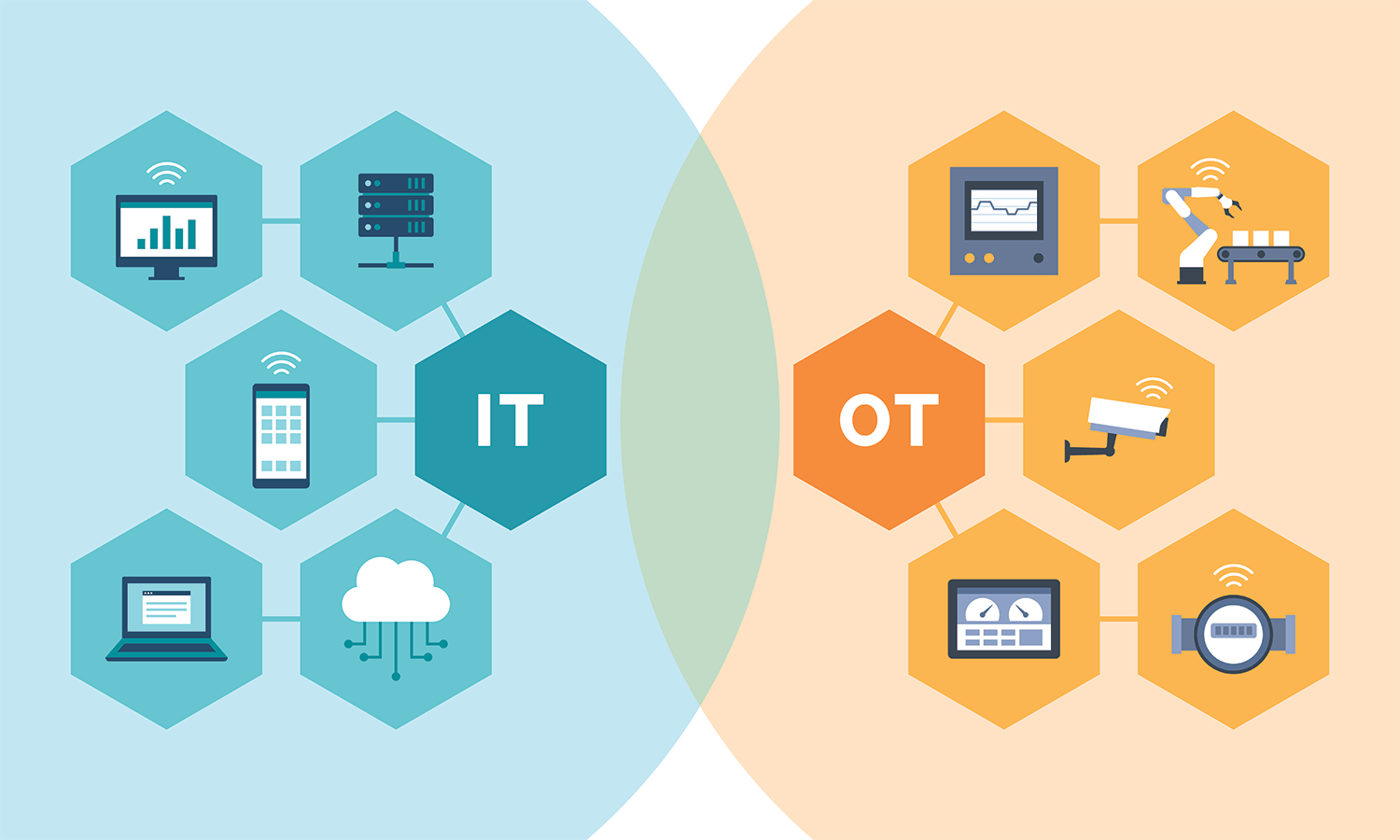

عادةً ما تُطوَّر أنظمة التشغيل للعمل ضمن بيئات مستقرة ومتصلة. لكن في مناطق الحرب، لا ينطبق هذا النموذج. إذ تُفقد الكهرباء لساعات طويلة، ويتوقف الاتصال بالشبكة بشكل مفاجئ، وتتحول الحواسيب إلى أهداف محتملة للمصادرة أو القرصنة. لذلك، يصبح الاعتماد على أنظمة تشغيل تقليدية مخاطرة حقيقية. في هذه الظروف، تحتاج البرمجيات إلى تصميم مختلف يركز على البساطة، والتحمل، والأمان، وليس فقط على الأداء أو تجربة المستخدم.

1. تحديات التشغيل في بيئات النزاع

أولًا: انقطاع الكهرباء المتكرر

في ظل الحروب، لا يمكن الاعتماد على مصادر طاقة مستقرة. لهذا السبب، يجب على أنظمة التشغيل أن تعمل بكفاءة على بطاريات منخفضة القدرة، أو مع ألواح شمسية بديلة. علاوة على ذلك، يجب أن تستهلك أقل قدر ممكن من المعالج والذاكرة.

ثانيًا: غياب الاتصال بالشبكة

في كثير من الأحيان، لا تتوفر أي شبكة إنترنت، أو تخضع الشبكات لرقابة صارمة. بالتالي، يجب أن توفر أنظمة التشغيل وظائفها بشكل كامل دون الحاجة إلى اتصال دائم. على سبيل المثال، ينبغي أن تدعم تخزينًا محليًا آمنًا، وتحديثات يمكن نقلها يدويًا، بالإضافة إلى وسائل تواصل بديلة مثل Wi-Fi Direct.

ثالثًا: مخاطر الأمان المتزايدة

البيانات غير المحمية قد تضع حياة المستخدمين في خطر. لذلك، من الضروري أن تتضمن أنظمة التشغيل أدوات تشفير قوية، وآليات لحذف البيانات بسرعة، وخيارات لتشغيل النظام دون ترك أثر على الجهاز.

2. أنظمة تشغيل مصممة للعمل تحت الضغط

Tails OS

يعتمد هذا النظام على الخصوصية بشكل كامل. يمكن تشغيله من ذاكرة USB، ويمنع تخزين أي بيانات على الجهاز نفسه. بالإضافة إلى ذلك، يستخدم شبكة Tor لتأمين الاتصال. لهذا السبب، يعتبر مثاليًا للصحفيين والناشطين في البيئات العدائية.

Qubes OS

يوفر Qubes بيئة تشغيل عالية الأمان من خلال فصل كل تطبيق في جهاز افتراضي مستقل. بهذه الطريقة، لا تنتقل العدوى أو الاختراق من برنامج إلى آخر. هذا العزل الدقيق يجعله مفيدًا في البيئات التي تحتوي على معلومات حساسة.

Puppy Linux وLinux Lite

هاتان النسختان من لينكس تتميزان بالخفة وسرعة التشغيل. تُستخدم غالبًا على أجهزة قديمة أو محدودة الإمكانيات. نتيجة لذلك، تُعتبر مناسبة جدًا للمناطق التي تفتقر إلى موارد قوية.

3. مبادئ تصميم التشغيل في مناطق النزاع

الاعتماد على البرمجيات المفتوحة المصدر

تُفضل المجتمعات التقنية في ظروف عدم الثقة البرمجيات المفتوحة. لأن المستخدمين يستطيعون فحص الشيفرة والتأكد من خلوّها من الثغرات، كما يمكنهم تعديلها لتلائم احتياجاتهم المحلية دون الرجوع إلى مزود مركزي.

العمل من وسائط خارجية

توفر هذه الميزة خصوصية وحركية عالية. يستطيع المستخدم تشغيل نظامه من USB أو بطاقة SD، والعمل من أي حاسوب دون ترك آثار. كما تُمكّنه من إخفاء النظام أو نقله بسرعة عند الحاجة.

كفاءة استهلاك الموارد

لا يمكن الاعتماد على معالجات قوية أو ذاكرة كبيرة في المناطق المنكوبة. لذلك، يتوجّب على النظام أن يركز على تشغيل الوظائف الأساسية فقط، مع واجهة بسيطة وخفيفة. هذا النهج يساعد في حفظ البطارية وتجنب الأعطال.

4. تطبيقات ميدانية لأنظمة التشغيل

- تستخدم منظمات الإغاثة أنظمة تشغيل محمولة لجمع بيانات المتضررين بشكل آمن وسريع.

- يعتمد الصحفيون في مناطق الحرب على Tails وQubes لحماية هويتهم الرقمية والمعلومات الحساسة.

- طوّرت مجتمعات محلّية في مناطق النزاع شبكات اتصال لا مركزية مبنية على نسخ خفيفة من لينكس، لتجاوز الرقابة أو الانقطاع.

5. التحديات المتبقية

قلة الدعم الفني

في ظل غياب فرق تقنية متخصصة، يجب أن تكون هذه الأنظمة سهلة التثبيت والتشغيل. لذلك، يعتمد المطورون على واجهات مبسطة وتعليمات واضحة.

نقل التحديثات بدون إنترنت

نظرًا لانعدام الاتصال، يجب توزيع التحديثات عبر وسائط خارجية مثل الأقراص أو شبكات محلية مغلقة. بالإضافة إلى ذلك، تحتاج هذه العملية إلى تأمين مشدد لضمان عدم تسريب البيانات.

إمكانية المصادرة والتتبع

تتعرض الأجهزة في مناطق النزاع للمصادرة أو التفتيش. لهذا السبب، تدمج بعض الأنظمة أدوات لمسح البيانات فورًا، أو لتشغيل النظام في وضع التخفي.

لا يمكن لأنظمة التشغيل التقليدية أن تلبي متطلبات مناطق النزاع المتقلبة. حيث تُصبح الخصوصية، والاستقلالية، والمرونة أهم من أي اعتبارات أخرى. وبينما تستمر النزاعات في التوسع، تظهر الحاجة إلى تصميم أنظمة تشغيل جديدة لا تخدم فقط المؤسسات، بل تحمي الأفراد وتساعدهم على أداء مهامهم وسط الفوضى. المستقبل لن يكون فقط للأذكى، بل للأكثر صمودًا أيضًا.