مقدمة :

هجمات الحرمان من الخدمة الموزعة DDoS اختصار الى (Distributed Denial of Service) تعد هجمات الحرمان من الخدمة الموزعة واحدة من أقوى أدوات الهجوم في ترسانة مجرمي الإنترنت , حيث يمكن لها أن تعطل حتى أكثر شبكات الحواسيب حماية،

ومن أبرز الأمثلة عليها الهجوم الذي عطل شبكات بلايستيشن وإكس بوكس لايف أواخر عام 2014

هذا النوع من الهجمات DDoS كان يستعمل مع المواقع الصغيرة بهدف إيقاف الخدمة أو الموقع عن العمل, ولكن أصبح أكثر شهرة واستعمال في وقتنا هذا. بحيث عن بدأ الهجوم على موقع ما, قد يتوقف الموقع عن العمل لعدة ساعات

وهذا قد يصيب المؤسسات بالعجز عن تقديم الخدمات لمستخدميها وبالتالي الحاق الأضرار المادية بهذه المؤسسة.

آلية العمل

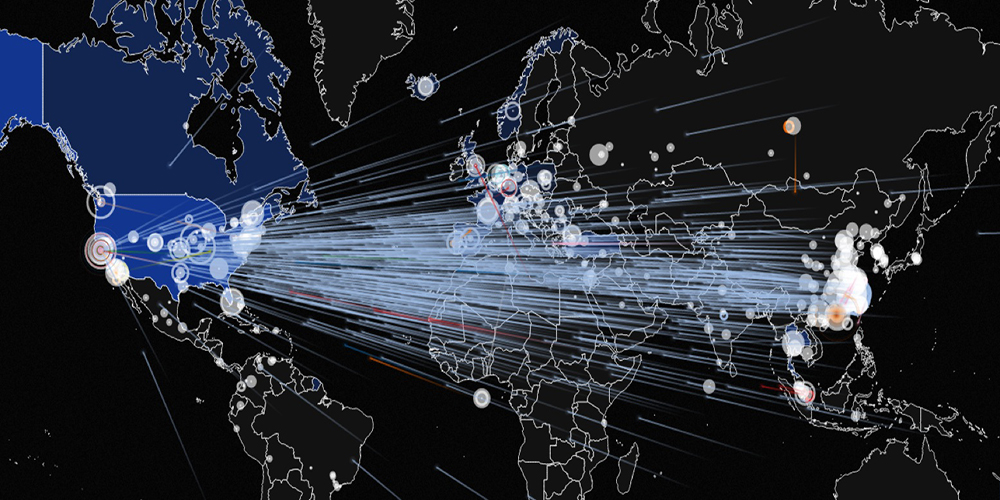

تستغل هجمات الحرمان من الخدمة قوة شبكة تضم عشرات آلاف الأجهزة المخترقة، تعرف باسم “روبوت الشبكة” أو “بوتنت” (اختصار يجمع بين كلمتي روبوت ونتوورك)، لإغراق خوادم مواقع الويب بطلبات استعراض الصفحات

مما يجعل الطلبات العادية للمستخدمين غير قابلة للتنفيذ نتيجة الضغط الهائل على الخوادم.

ويمكن لهذا الكم الكبيرمن طلبات الاتصال في الموقع أن يؤدي في بعض الحالات إلى انهيار موقع الويب بأكمله.

فكيف يصبح الحاسوب جزءً من شبكة “بوتنت”؟

كي تتم إضافة حاسوب إلى شبكة بوتنت، فإن على المخترق أولا أن يتمكن من التحكم به، ويتم هذا من خلال الثغرات في نظام تشغيل الحاسوب لتحميل برمجيات خبيثة تمنح المخترقين وصولا عن بعد بشكل دائم إلى الحاسوب.

ويعني هذا أن بإمكان المخترقين تجنيد حاسوبك لاستخدامه كجزء من هجوم الحرمان من الخدمة الموزعة، أو الوصول إليه عن بعد والحصول على أسماء المستخدمين وكلمات المرور والمعلومات المالية وأي بيانات أخرى حساسة.

كيف يتم الهجوم؟

بمجرد اختراق القراصنة حاسوبا أو جهازا ذكيا، فإنه يمكن لهم استدعاؤه للتنفيذ في أي لحظة، ويقدر الخبراء أن ملايين الحواسيب حول العالم خاضعة لشبكات “بوتنت”.

وكل ما يحتاجه القرصان لاستغلال شبكة “بوتنت” هو تشغيل برنامج صغير يتواصل مع كافة الحواسيب المخترقة التي تخضع لسيطرته، ويتمكن القرصان عندها من أمر هذه الحواسيب بالبدء بالاتصال عبر الإنترنت

مع خادم أو موقع ويب معين بهدف إغراقه بعشرات آلاف طلبات استعراض صفحات الويب في فترة زمنية قصيرة، مما يصيبه بالشلل.

وعلى الرغم من أن تأثير هجمات الحرمان من الخدمة يمكن أن يكون كارثيا على مواقع الويب، فإن تنفيذها سهل نسبيا بالنسبة لشخص يملك الخبرة الفنية المناسبة. أما ما يستغرق وقتا طويلا فهو الجزء المتعلق ببناء البوتنت،

لدرجة أن مجرمي الإنترنت “يؤجرون” هذه الشبكات لبعضهم بعضا لشن هجمات عاجلة.

آلية الحماية :

- تحديث برنامج مكافحة الفيروسات في حاسوبك باستمرار

- تثبيت التحديثات لنظام التشغيل بشكل دائم ومستمر

- فحص الروابط قبل فتحها وعدم فتح أي مرفقات قد تأتي للمستخدم من مصادر غير موثوقة

- تثبيت برنامج الجدار الناري (Firewall) حيث يقوم بتنظيم الاتصالات والصادرة والواردة الى جهاز المستخدم