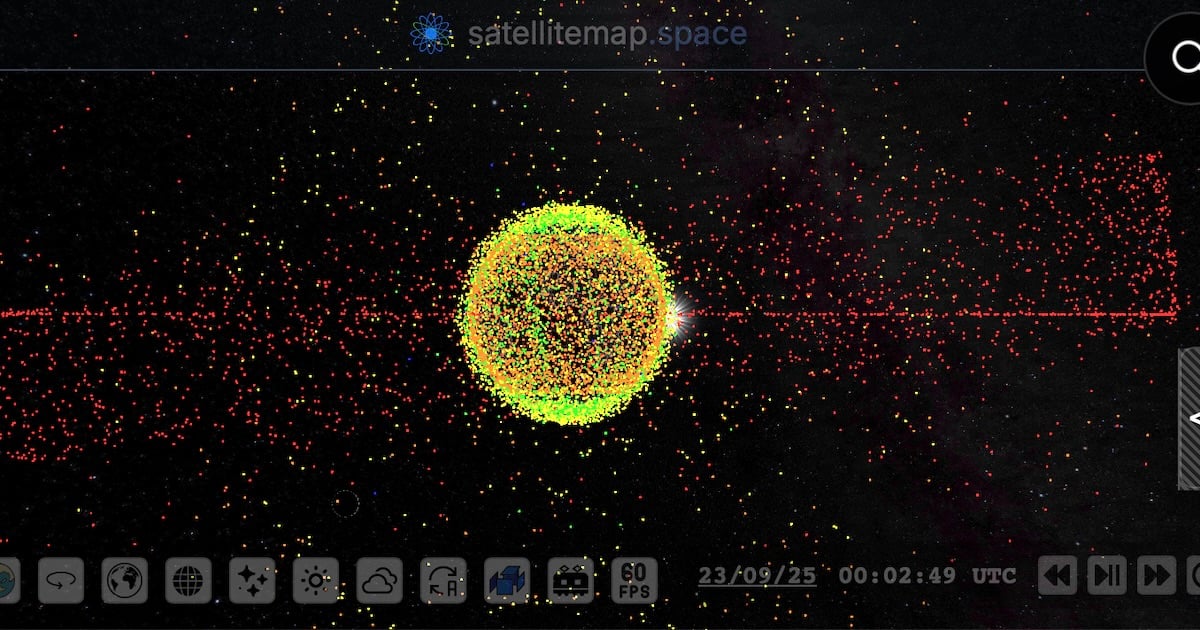

يشهد قطاع الطاقة تحولاً جذرياً نحو الرقمنة عبر ما يُعرف بـ“الشبكات الكهربائية الذكية”، وهي أنظمة تستخدم تقنيات الاتصال والاستشعار لإدارة تدفق الكهرباء بكفاءة عالية. هذه البنى الجديدة تمثل ثورة في إدارة الطاقة، لكنها تفتح أيضاً الباب أمام تهديدات سيبرانية غير مسبوقة.

فبينما تسعى الدول لتحقيق أمن الطاقة واستدامتها، تجد نفسها أمام تحدٍ جديد: أمن الطاقة الرقمي. إذ يمكن لاختراق واحد في العدادات الذكية أو أنظمة المراقبة أن يؤدي إلى تعطيل واسع النطاق، أو التلاعب بالفواتير، أو حتى قطع الكهرباء عن مناطق كاملة.

مفهوم الشبكات الكهربائية الذكية

الشبكات الذكية هي منظومات كهربائية مدمجة مع شبكات الاتصالات والبيانات.

تعتمد على العدادات الذكية، وأجهزة الاستشعار الموزعة، وأنظمة المراقبة المركزية، لتتبع الاستهلاك والتحكم بالإمداد في الوقت الحقيقي.

تتيح هذه التقنية استجابة مرنة للتغيرات في الطلب، وتكامل الطاقة المتجددة، وتوفير بيانات دقيقة لمزودي الخدمة والمستهلكين.

لكن هذا الترابط المعقد بين الكهرباء والاتصال يجعل الشبكة أكثر عرضة للاختراق من الأنظمة التقليدية المعزولة. فكل نقطة اتصال تمثل منفذاً محتملاً للهجوم، من محطة التوزيع وصولاً إلى عداد المنزل.

البنية التقنية للعدادات الذكية

العداد الذكي هو جهاز إلكتروني متصل بشبكة الاتصالات يقوم بقياس استهلاك الكهرباء وإرسال البيانات مباشرة إلى مزود الخدمة.

يحتوي على معالج داخلي، وحدة اتصال لاسلكية أو سلكية، وبرمجيات إدارة يمكن تحديثها عن بُعد.

وتُعد هذه الخصائص مصدراً مزدوجاً للقوة والخطر في الوقت ذاته.

فوائدها التقنية:

- تحسين دقة الفواتير وتقليل الفاقد الكهربائي.

- تمكين المراقبة الفورية للحمل الكهربائي.

- السماح بتسعير ديناميكي يعتمد على ساعات الذروة.

لكنها أيضاً تخلق مخاطر:

- إمكانية اعتراض البيانات أثناء الإرسال.

- التحكم عن بُعد بالعداد أو تعطيله.

- استخدام الثغرات البرمجية للوصول إلى الشبكة العامة.

في بعض الحالات، يمكن للهاكرز استخدام العدادات كنقطة انطلاق لشن هجمات أوسع على منظومة الكهرباء الوطنية.

التهديدات الرقمية في أنظمة الطاقة

تشمل التهديدات التي تواجه الشبكات الذكية اليوم:

1. هجمات حجب الخدمة (DDoS):

يتم فيها إغراق الشبكة بالطلبات الزائفة لإرباك مراكز التحكم ومنعها من معالجة البيانات الحقيقية.

2. الهجمات على بروتوكولات الاتصال:

تستغل الثغرات في بروتوكولات مثل Modbus وDNP3 للتلاعب بالأوامر المرسلة بين العدادات ومحطات التوزيع.

3. التلاعب بالبيانات:

يمكن لمهاجم أن يغير قراءات العدادات أو يزرع بيانات مزيفة تؤثر في قرارات التشغيل أو التسعير.

4. التحكم المادي عن بُعد:

في حال الوصول إلى النظام التشغيلي (SCADA)، يمكن إيقاف محطات توليد أو إعادة توزيع الطاقة بشكل غير مصرح به، وهو ما حدث فعلاً في عدة حوادث عالمية.

دروس من الهجمات السابقة

شهدت دول عدة حوادث أكدت خطورة التهديد السيبراني للطاقة.

في أوكرانيا عام 2015، أدى هجوم سيبراني إلى انقطاع الكهرباء عن أكثر من 200 ألف شخص بعد اختراق أنظمة التحكم الصناعية.

وفي الولايات المتحدة، حذرت وكالة أمن البنية التحتية من محاولات اختراق عدادات الطاقة المنزلية عبر برمجيات تجارية شائعة.

تُظهر هذه الأمثلة أن قطاع الطاقة أصبح ساحة مواجهة رقمية جديدة، حيث يمكن للهجمات أن تُستخدم كسلاح سياسي أو اقتصادي، ما يجعل الأمن السيبراني جزءاً لا يتجزأ من الأمن الوطني.

تأمين الشبكات الكهربائية الذكية

تتطلب حماية الشبكات الذكية مقاربة متعددة المستويات تشمل التقنية والإدارة والتشريع.

من أبرز مكونات منظومة الحماية:

التشفير القوي للبيانات:

يجب أن تُشفّر جميع الاتصالات بين العدادات ومراكز التحكم باستخدام مفاتيح فريدة لكل جهاز لتقليل فرص الاختراق.

المصادقة المتبادلة (Mutual Authentication):

ينبغي أن يتحقق العداد من هوية الخادم كما يتحقق الخادم من هوية العداد قبل تبادل البيانات.

العزل الشبكي (Network Segmentation):

فصل شبكات العدادات عن شبكات التشغيل الصناعية يمنع انتقال الهجمات بين الأنظمة.

التحديث الآمن للبرمجيات:

اعتماد بروتوكولات توقيع رقمية للتحقق من موثوقية أي تحديث قبل تثبيته على الأجهزة.

المراقبة الاستباقية والتحليل السلوكي:

استخدام الذكاء الاصطناعي لرصد الأنشطة غير المعتادة في استهلاك الطاقة أو حركة البيانات التي قد تشير إلى هجوم قيد التنفيذ.

البعد القانوني والسيادي

حماية البنية الكهربائية ليست مسؤولية الشركات المزودة وحدها، بل مسؤولية وطنية.

فالهجمات على قطاع الطاقة قد تؤدي إلى أزمات اقتصادية وسياسية، لذلك تسعى الدول إلى إصدار أطر تشريعية خاصة بـ“أمن البنية التحتية الحرجة”.

تشمل هذه القوانين متطلبات الامتثال الأمني، والإبلاغ الإجباري عن الحوادث، واشتراط تخزين البيانات داخل الدولة لضمان السيادة الرقمية.

كما أن التعاون الدولي بات ضرورياً، لأن الشبكات الذكية لا تعمل بمعزل عن العالم. فالهجمات غالباً ما تُدار من خارج الحدود، ما يستلزم آليات تنسيق بين الدول وشركات التكنولوجيا الكبرى.

مستقبل أمن الطاقة الرقمية

يتجه قطاع الطاقة نحو دمج الذكاء الاصطناعي وإنترنت الأشياء لتشغيل الشبكات ذاتياً، لكن هذا التطور يزيد من تعقيد المشهد الأمني.

في المستقبل القريب، ستحتاج الشبكات الذكية إلى بنى دفاعية ذاتية قادرة على التصدي للهجمات دون تدخل بشري، باستخدام خوارزميات التعلم المستمر والتنبؤ بالمخاطر.

كما سيصبح الأمن السيبراني جزءاً من تصميم الشبكات منذ المراحل الأولى، لا مجرد طبقة حماية إضافية.

لابد من التذكّر

أن التحول الرقمي للطاقة لا يمكن فصله عن الأمن. العدادات الذكية والأنظمة المتصلة تمثل قلب الشبكات الحديثة، لكنها أيضاً نقاط ضعف محتملة إذا لم تُؤمَّن بشكل شامل.

إن حماية الطاقة تعني حماية المجتمع والاقتصاد معاً، فالهجوم على الكهرباء هو هجوم على استقرار الدولة.

الأمن السيبراني لم يعد خياراً في قطاع الطاقة، بل شرطاً أساسياً لضمان استمرار الحياة الرقمية الحديثة.