في ظل التطور التكنولوجي المتسارع، أصبحت مسألة الأمان الرقمي تتصدر أولويات الشركات والمؤسسات التي تتطلع لتوفير حماية أفضل لمعلومات المستخدمين. ومن بين الأساليب التقليدية لحماية الحسابات، تبرز كلمات المرور كطريقة معتادة للتحقق من الهوية. ومع ذلك، فإن كلمات المرور تتعرض بشكل متزايد لمخاطر القرصنة والاختراق، ما يدفع الشركات إلى البحث عن طرق بديلة للتحقق من هوية المستخدمين. ومع ظهور تقنيات التحقق البيومتري مثل التعرف على الوجه وبصمة الإصبع، يتجه العالم نحو مستقبل يعتمد على أساليب أمان أكثر تطورًا وخالية من كلمات المرور.

1. مفهوم التحقق بدون كلمات مرور

يشير التحقق بدون كلمات مرور إلى استبدال كلمات المرور التقليدية بطرق أخرى تعتمد على السمات الشخصية والفريدة للمستخدم، مثل بصمات الأصابع، بصمات الصوت، والتعرف على الوجه. وتعد هذه الطرق آمنة نسبيًا مقارنةً بكلمات المرور التقليدية التي يمكن اختراقها عبر عمليات مثل التصيد الاحتيالي أو الهجمات البرمجية.

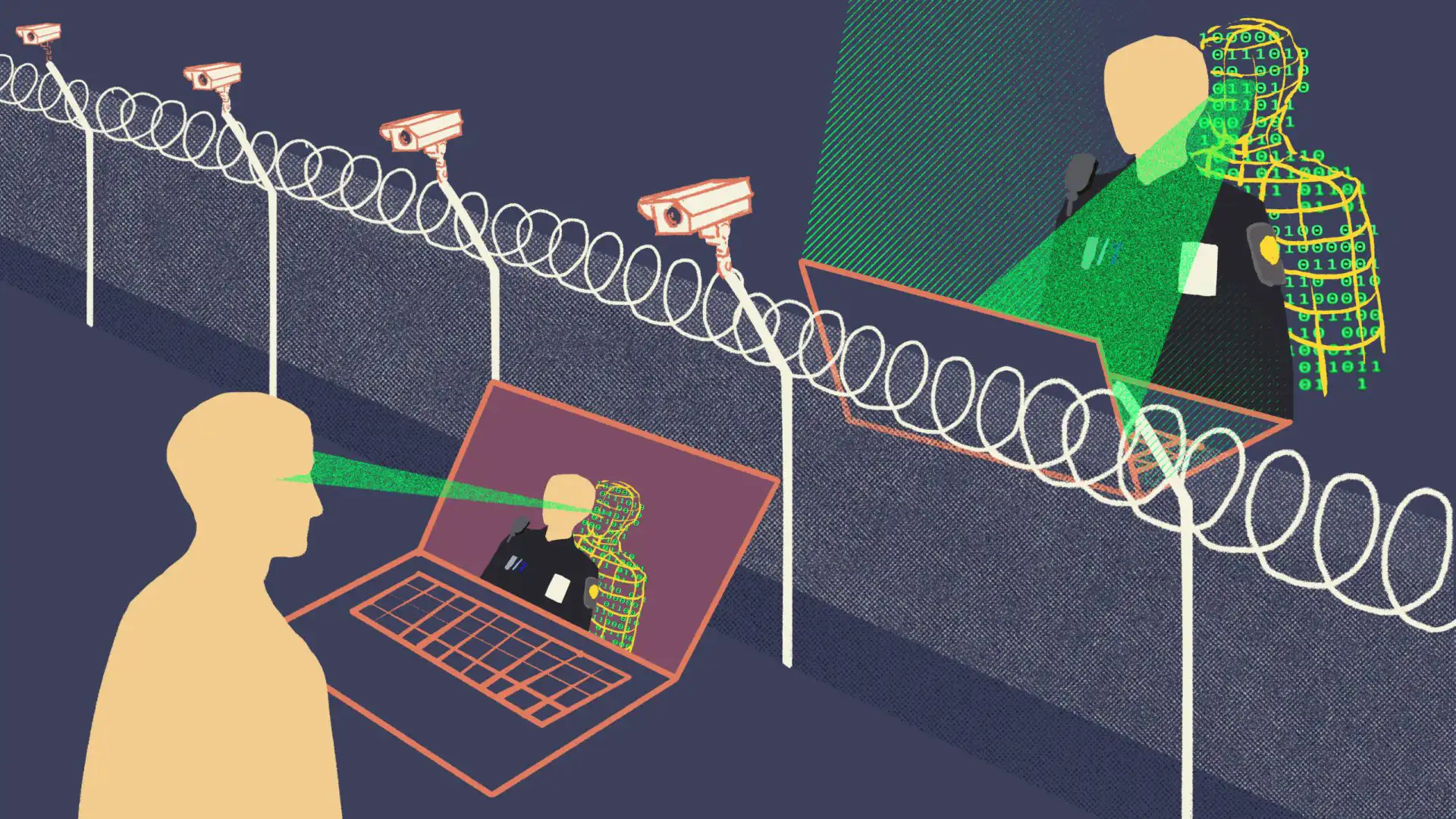

تشمل آليات التحقق بدون كلمات مرور عدة وسائل بيومترية وتقنيات حديثة، وهي تهدف إلى تبسيط عملية الدخول للمستخدمين من جهة، وتعزيز الحماية من جهة أخرى. فتقنية مثل التعرف على الوجه، على سبيل المثال، تستخدم خوارزميات تعتمد على الذكاء الاصطناعي لتحليل الأنماط الوجهية وتحديد هوية المستخدم بدقة عالية.

2. الدوافع وراء اعتماد تقنيات التحقق بدون كلمات مرور

أ. الحماية من القرصنة والهجمات السيبرانية:

تشير الإحصائيات إلى أن كلمات المرور تعد أحد الأهداف الأساسية للقرصنة، حيث أن تخمين كلمات المرور أو استخدام هجمات القوة الغاشمة للوصول إليها قد يهدد أمان المستخدمين. توفر الطرق البديلة لتسجيل الدخول حماية أعلى لأنها تعتمد على خصائص فريدة لكل فرد، مما يجعل من الصعب للغاية تزويرها أو سرقتها.

ب. سهولة الاستخدام وتحسين تجربة المستخدم:

تمثل تقنيات التحقق بدون كلمات مرور تجربة مستخدم مريحة وسريعة، حيث لا حاجة لتذكر كلمات مرور معقدة. ويمكن للمستخدمين تسجيل الدخول بسهولة باستخدام بصمات أصابعهم أو وجوههم، مما يعزز سهولة الوصول إلى الحسابات المختلفة دون الحاجة إلى إعادة تعيين كلمات المرور.

ج. حماية خصوصية البيانات:

توفر تقنيات التحقق البيومتري ضمانًا إضافيًا لخصوصية المستخدمين، حيث إن هذه البيانات البيومترية غالبًا ما تكون محفوظة على الأجهزة نفسها وليست مرفوعة على خوادم مركزية، مما يقلل من احتمالية سرقتها عبر الإنترنت.

3. أبرز تقنيات التحقق بدون كلمات مرور

أ. بصمة الإصبع

تعد تقنية بصمة الإصبع من أقدم وأشهر تقنيات التحقق البيومتري. وهي تعتمد على تصوير وتخزين بصمة المستخدم ومقارنتها بالبصمة المدخلة عند محاولات تسجيل الدخول. تتميز هذه الطريقة بدقتها العالية وصعوبة تزييفها.

ب. التعرف على الوجه

تستخدم تقنية التعرف على الوجه في الكثير من الهواتف الذكية وأجهزة الكمبيوتر الحديثة. تعتمد على تحليل ملامح الوجه باستخدام تقنيات الذكاء الاصطناعي، وتعد من الوسائل الآمنة نسبيًا نظرًا لأنها تعتمد على صفات مميزة وغير قابلة للتكرار.

ج. التعرف على قزحية العين

تعتبر هذه التقنية من أكثر التقنيات دقة في مجال التحقق البيومتري، حيث تعتمد على فحص أنماط قزحية العين، وهي أنماط فريدة لكل شخص. إلا أن تكلفتها العالية تجعل استخدامها محدودًا نسبيًا.

د. بصمة الصوت

تعتمد هذه التقنية على تحليل الترددات الصوتية والأنماط الصوتية الخاصة بكل مستخدم، وتستخدم في بعض الأنظمة كوسيلة أمان إضافية.

4. فوائد التحقق البيومتري بدون كلمات مرور

أ. صعوبة التلاعب وانعدام القدرة على التزوير

من الصعب تزوير الخصائص البيومترية للشخص، مما يجعل من الهجمات المحتملة أمراً معقداً ويصعب تنفيذه مقارنةً بكلمات المرور التقليدية.

ب. الحد من التكلفة الزمنية والإدارية

تساعد تقنيات التحقق البيومتري الشركات على تقليل الجهد المبذول في إعادة تعيين كلمات المرور وإدارة حسابات المستخدمين، مما يساهم في تحسين الكفاءة التشغيلية.

ج. تحسين الامتثال للوائح حماية البيانات

تتوافق هذه التقنيات مع المتطلبات المتزايدة لحماية الخصوصية وحماية البيانات، مثل اللائحة العامة لحماية البيانات (GDPR) في الاتحاد الأوروبي، مما يساعد الشركات على الالتزام بالقوانين العالمية.

5. تحديات التحقق بدون كلمات مرور

أ. قضايا الخصوصية وحماية البيانات البيومترية

رغم أن التحقق البيومتري يعزز الأمان، إلا أنه يثير مخاوف الخصوصية. فبيانات بصمة الإصبع أو التعرف على الوجه هي معلومات حساسة، وإذا تعرضت للاختراق قد تسبب أضرارًا جسيمة.

ب. التكلفة المرتفعة

تعد أنظمة التحقق البيومتري باهظة التكلفة، وقد يتطلب تنفيذها في الشركات الكبيرة استثمارات كبيرة في البنية التحتية.

ج. صعوبات التعرف تحت ظروف معينة

بعض التقنيات مثل التعرف على الوجه قد تواجه صعوبات في التعرف على المستخدمين في ظروف إضاءة ضعيفة أو في حال تغير الملامح.

6. مستقبل التحقق بدون كلمات مرور

مع تطور التكنولوجيا، يُتوقع أن تصبح تقنيات التحقق بدون كلمات مرور جزءًا أساسيًا من الأمان الرقمي. ستشهد هذه التقنيات تطورًا كبيرًا، حيث سيتم دمج الذكاء الاصطناعي بشكل أعمق لتحسين دقتها وتقليل الأخطاء المحتملة. بالإضافة إلى ذلك، فإن زيادة الاعتماد على الحوسبة السحابية ستتيح للمؤسسات استخدام هذه التقنيات بتكلفة أقل وفعالية أعلى.

من المتوقع أيضًا أن يتم دمج تقنيات مثل التعرف على المشاعر أو التحقق عبر أنماط الشبكة العصبية مع تقنيات التحقق البيومتري، مما يوفر طبقة إضافية من الأمان.

تعتبر تقنيات التحقق من الهوية بدون كلمات مرور خطوة هامة نحو تعزيز الأمان الرقمي وتقديم بدائل آمنة وأكثر فعالية. ورغم التحديات التي تواجه انتشارها على نطاق واسع، فإن المستقبل يبدو واعدًا لهذه التقنيات، حيث يتجه العالم بشكل متزايد نحو اعتماد حلول جديدة وآمنة تسهم في توفير بيئة رقمية محمية وسهلة الاستخدام.