لطالما كانت كلمات المرور التقليدية حجر الأساس في تأمين حساباتنا الرقمية. ومع ذلك، تشكل هذه الوسيلة البسيطة لحماية البيانات عائقاً أمام تحقيق أمان حقيقي. كثرة عمليات الاختراق والاحتيال جعلت الجميع يعترف بأن كلمات المرور التقليدية ليست كافية بعد الآن. وهنا يظهر السؤال: هل يمكن التخلص من كلمات المرور التقليدية؟ وما هي البدائل المستقبلية؟

تحديات كلمات المرور التقليدية

تشكل كلمات المرور التقليدية واحدة من أكبر نقاط الضعف في الأنظمة الأمنية. وفقاً للإحصائيات، يتعرض الكثير من الأفراد والشركات للاختراق بسبب كلمات مرور ضعيفة أو مسروقة. ومن أكبر المشكلات التي تواجه كلمات المرور التقليدية:

- سهولة التخمين: الكثير من المستخدمين يعتمدون على كلمات مرور سهلة التذكر مثل “123456” أو “password”.

- إعادة الاستخدام: يميل الأشخاص إلى استخدام نفس كلمة المرور عبر عدة منصات.

- الهجمات الإلكترونية المتقدمة: يشمل ذلك هجمات التصيد الاحتيالي، والبرمجيات الخبيثة، وتقنيات اختراق القوة العمياء (brute force).

على الرغم من جميع النصائح لاستخدام كلمات مرور معقدة وتغييرها باستمرار، تبقى هذه الأساليب غير فعّالة بما يكفي في مواجهة الهجمات المتطورة.

مستقبل بلا كلمات مرور: البدائل الأمنية الحديثة

تتطور التكنولوجيا بسرعة لتقديم بدائل متطورة عن كلمات المرور التقليدية، وهي تعمل على تبسيط تجربة المستخدم مع تقديم حماية أقوى. إليك بعض الحلول المستقبلية التي يُتوقع أن تحل محل كلمات المرور:

1. المصادقة البيومترية

تشمل المصادقة البيومترية وسائل تعتمد على السمات الشخصية الفريدة مثل:

- البصمة: وهي بالفعل مستخدمة على نطاق واسع في الهواتف الذكية.

- التعرف على الوجه: كما هو الحال مع نظام Face ID الذي تستخدمه Apple.

- مسح قزحية العين: والذي يعتمد على تفاصيل فريدة ودقيقة في عين الشخص.

المصادقة البيومترية تعتبر أكثر أماناً من كلمات المرور لأنها تعتمد على خصائص لا يمكن تقليدها بسهولة.

2. المفاتيح الأمنية المادية

المفاتيح الأمنية هي أجهزة صغيرة تُستخدم للمصادقة الثنائية. تعتمد على بروتوكولات تشفير متقدمة وتربط بين المستخدم والنظام بشكل مباشر. تعمل المفاتيح المادية على منع الهجمات التي تعتمد على اختراق كلمات المرور.

3. المصادقة متعددة العوامل (MFA)

تُعتبر MFA تطوراً للأمان الرقمي. تعتمد هذه التقنية على دمج عدة عوامل لتأكيد هوية المستخدم، مثل:

- شيء تعرفه (كلمة مرور أو رمز مرور مؤقت).

- شيء تمتلكه (مثل هاتف أو جهاز مفتاح أمني).

- شيء تكونه (مثل بصمة الأصبع أو الوجه).

حتى إذا تم اختراق أحد العوامل، فإن العوامل الأخرى تشكل حاجزاً أمنياً فعالاً.

4. المصادقة المستمرة

هذه التكنولوجيا تعتمد على مراقبة سلوك المستخدم باستمرار للتأكد من أنه هو الشخص الذي يستخدم النظام. تشمل هذه الطريقة تحليل أنماط الكتابة، سرعة الضغط على الأزرار، وحتى أسلوب الحركة. إذا لاحظ النظام أي سلوك غير طبيعي، يتم قفل الحساب تلقائياً.

5. التعلم الآلي والذكاء الاصطناعي

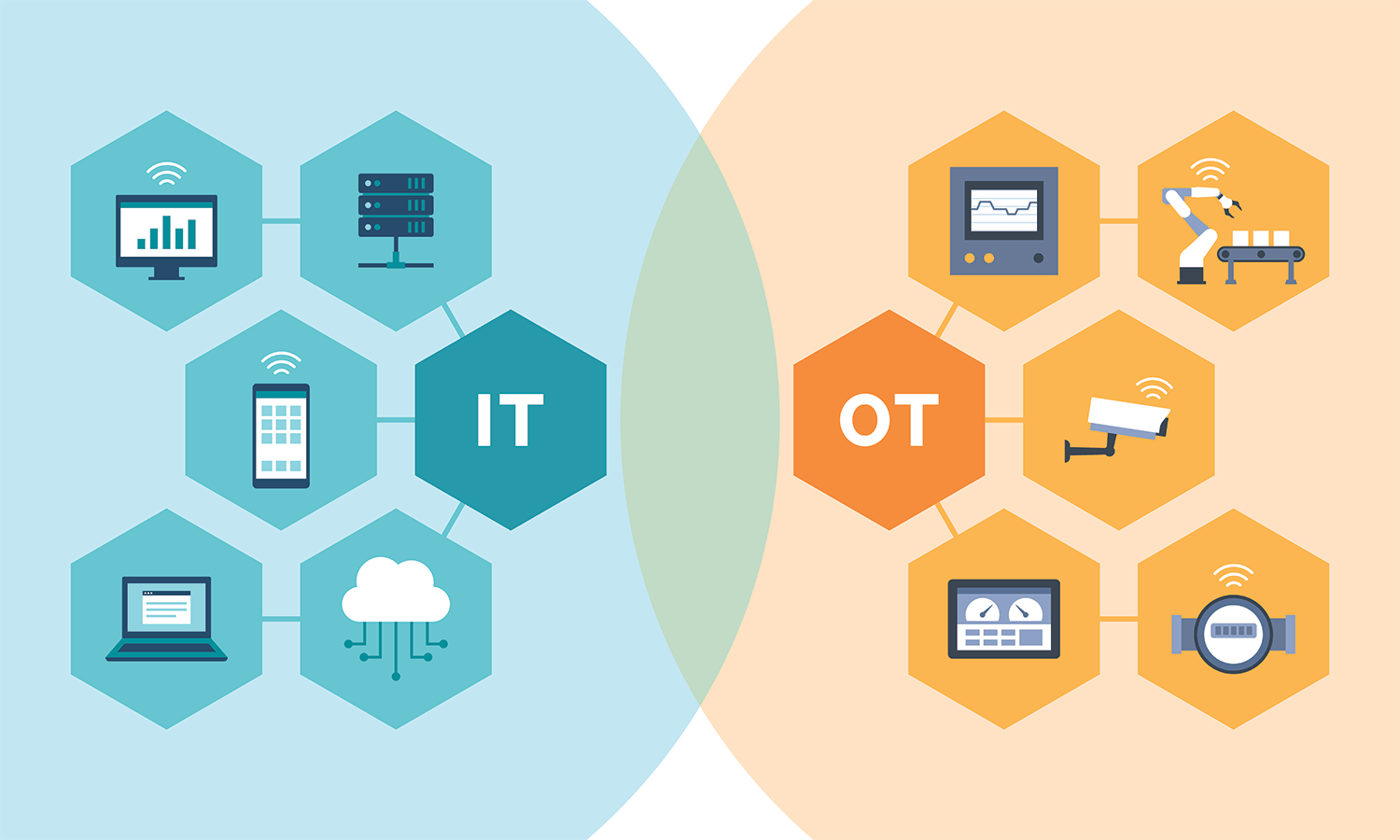

مع تطور الذكاء الاصطناعي، يمكن استخدامه لتحليل البيانات بشكل أفضل وتحديد الهجمات المشبوهة في الوقت الفعلي. تقنيات التعلم الآلي يمكنها التنبؤ بالتهديدات قبل أن تحدث بناءً على سلوك المستخدم وتحليل الشبكات.

مزايا الحلول الأمنية الحديثة

الحلول الأمنية الجديدة تقدم عدة مزايا على كلمات المرور التقليدية، من بينها:

- سهولة الاستخدام: لا حاجة لتذكر كلمات مرور معقدة أو تغييرها باستمرار.

- زيادة الأمان: من خلال استخدام خصائص فريدة لا يمكن تكرارها بسهولة أو سرقتها.

- تقليل التكاليف: تقليل الحوادث الأمنية يوفر للشركات ملايين الدولارات التي تُنفق على إصلاح الأضرار الناتجة عن الاختراقات.

- توفير الوقت: تقنيات مثل التعرف على الوجه أو البصمة تسهل الوصول إلى الحسابات بشكل أسرع من إدخال كلمات مرور طويلة.

التحديات المحتملة

رغم جميع المزايا، هناك بعض التحديات التي قد تعترض طريق هذه التقنيات:

- الخصوصية: قد تثير التقنيات البيومترية مخاوف حول كيفية تخزين البيانات البيومترية واستخدامها.

- التكلفة: بعض الحلول المتطورة قد تكون باهظة التكلفة في البداية.

- التكيف البشري: يواجه بعض الأفراد والشركات صعوبة في تبني تقنيات جديدة بسرعة.

ما هو القادم؟

مع التطور المستمر في التقنيات، ستصبح أنظمة الأمان الرقمية أكثر تعقيداً وذكاءً. تتوقع الشركات الكبرى مثل Microsoft وGoogle أن تكون الأيام القادمة مليئة بالابتكارات التي تجعل الأمان أسهل وأسرع، مع الاعتماد على التقنيات الجديدة كالمفاتيح الأمنية والتعلم الآلي.

في النهاية، يبدو أن أيام كلمات المرور التقليدية قد اقتربت من نهايتها. المستقبل يحمل معه حلولاً أذكى وأكثر أماناً، حيث لن يكون تذكر كلمات المرور ضرورة بعد الآن.

مستقبل الأمان الرقمي يتجه نحو التخلص من كلمات المرور التقليدية بفضل التطورات التقنية السريعة. على الرغم من التحديات المحتملة، فإن البدائل مثل المصادقة البيومترية والمفاتيح الأمنية تقدم مستويات أعلى من الأمان والراحة. نحن على مشارف عصر جديد من الأمان الرقمي، حيث ستكون كلمات المرور جزءاً من الماضي.