المناخ تحت المراقبة… ولكن من يراقب المراقب؟

في السنوات الأخيرة، أصبحت البيانات المناخية والمعلومات البيئية العنصر الأكثر تأثيرًا في قرارات الحكومات والمجتمعات.

أجهزة الاستشعار المزروعة في الغابات، محطات المراقبة الهوائية، والطائرات بدون طيار التي ترصد درجات الحرارة والتلوث—كلها تجمع بيانات ضخمة يوميًا.

لكن هذه البيانات لا تُحفظ على الورق، بل تُرسل إلى مراكز رقمية، سحابية، قابلة للوصول وربما للتعديل.

في هذا السياق، يتحول التشفير من خيار تقني إلى ضرورة استراتيجية.

أنواع البيانات البيئية الحساسة

البيانات التي يتم جمعها من أجهزة الاستشعار المناخي تتنوع، وتشمل:

- درجات الحرارة وسرعة الرياح والرطوبة

- نسب الغازات الملوثة في الهواء والماء

- أنماط التغير في الغطاء النباتي

- مؤشرات خطر الحرائق أو التصحر

- معدلات تسرب المياه أو التربة

تُستخدم هذه المعلومات في:

- وضع سياسات مناخية وزراعية

- توجيه طائرات الإطفاء أو الإنذار المبكر

- تقييم انبعاثات المصانع أو شبكات الطاقة

- تخطيط المدن والبنى التحتية الخضراء

تخيل أن هذه البيانات تعرّضت لتلاعب بسيط—تأخير في الإرسال، تعديل غير مصرح، أو حذف بيانات مهمة.

النتيجة قد تكون كارثة بيئية أو اقتصادية.

لماذا التشفير؟ ولماذا الآن؟

البيانات المناخية تمر بسلسلة طويلة: من أجهزة ميدانية، إلى وحدات معالجة، إلى خوادم بعيدة.

كل نقطة انتقال أو تخزين تمثل فرصة محتملة للاختراق أو التعديل.

التشفير يضمن:

- حماية البيانات من التعديل أثناء النقل (Integrity)

- منع أي جهة غير مصرح لها من الاطلاع أو التلاعب (Confidentiality)

- تأكيد أن البيانات أصلية ولم تُولّد بشكل مزيف (Authenticity)

باختصار، التشفير يجعل من البيانات المناخية مصدراً موثوقًا يُبنى عليه القرار.

أمثلة على المخاطر المحتملة

- حرائق الغابات

إذا تم تعديل قراءات الاستشعار حول الرطوبة أو الحرارة، قد لا تصدر أوامر طائرات الإطفاء في الوقت المناسب. - الزراعة الدقيقة

تُستخدم البيانات المناخية لتحديد الري والتسميد. خطأ صغير في القراءة قد يدمّر موسمًا زراعيًا بأكمله. - سياسات الانبعاثات

قد تُستخدم بيانات مغلوطة لتبرئة مصانع ملوثة، أو إخفاء مخالفات بيئية.

كيف يمكن للتشفير حماية هذه البيانات؟

التشفير في البيئة المناخية يجب أن يكون:

- خفيفًا من حيث استهلاك الطاقة، لأن الأجهزة تعمل غالبًا في مواقع نائية

- سهل الدمج مع أنظمة إنترنت الأشياء البيئية

- متوافقًا مع البث الفوري للبيانات دون تأخير كبير

لذلك، تُستخدم تقنيات مثل:

- التشفير المتماثل (AES) لسرعته في التعامل مع البيانات الكبيرة

- بصمات رقمية (Hashing) للتحقق من سلامة الملفات

- توقيع رقمي لكل عملية قياس لضمان أصليتها

- شهادات مصادقة للمحطات والمستشعرات للتحكم في هوية المصدر

حلول ميدانية ناجحة

- في أستراليا، تعتمد إدارة مكافحة التصحر على طائرات بدون طيار تجمع بيانات مشفّرة مباشرة من الغطاء النباتي.

- مشروع مراقبة الجفاف في كينيا يستخدم أجهزة تعمل بتقنية LoRaWAN وتُشفّر البيانات قبل إرسالها.

- في أوروبا، هناك مبادرة أوروبية تربط بين الأقمار الصناعية ومحطات المراقبة الأرضية عبر قناة بيانات مشفرة بالكامل.

توصيات للمطوّرين والمؤسسات البيئية

- اعتماد بروتوكولات أمان تبدأ من الجهاز الميداني وليس فقط في مراكز البيانات

- تحديث المفاتيح والمصادقة بشكل دوري

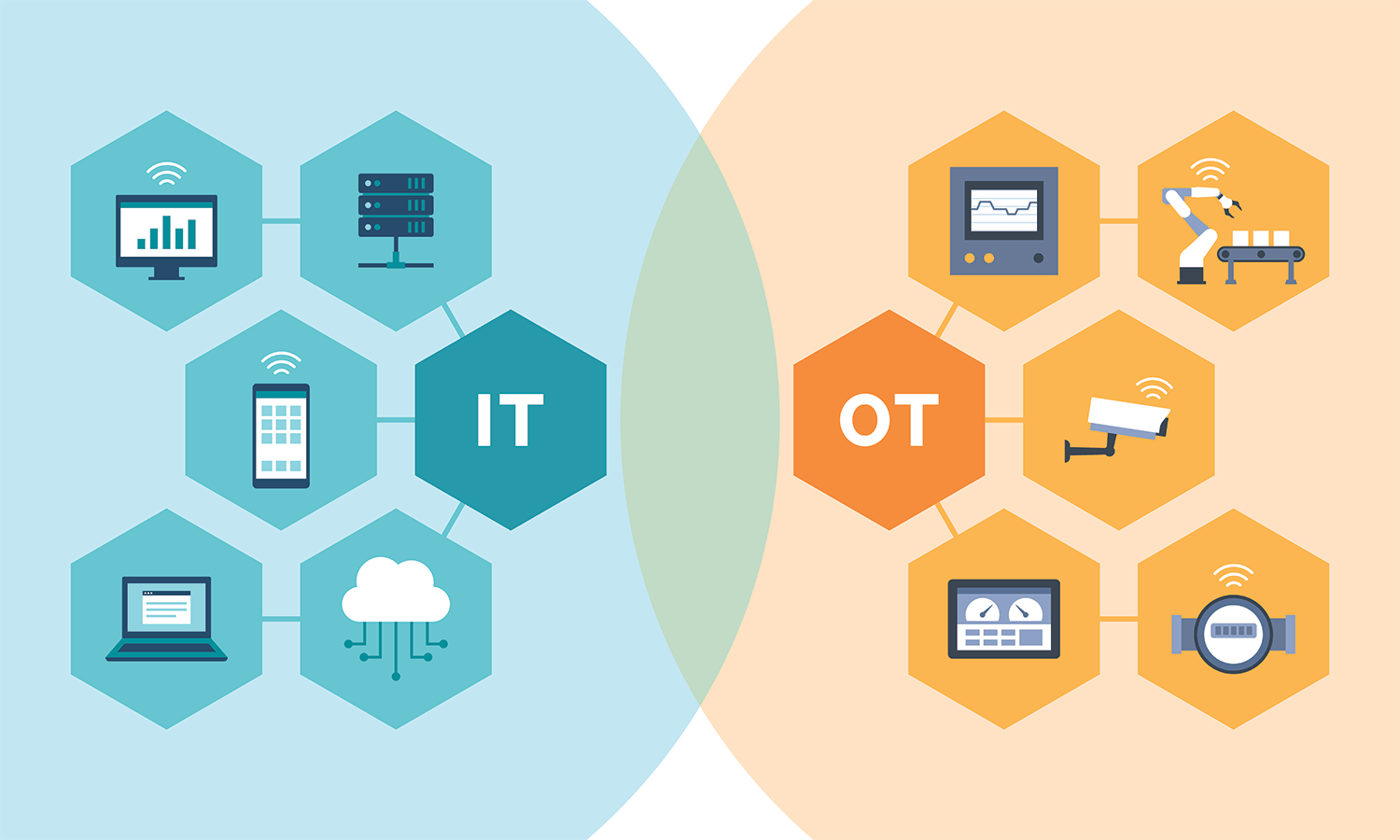

- فصل الشبكات البيئية عن الشبكات الإدارية لمنع تسلل خارجي

- تقديم لوحات مراقبة ذكية تعرض إشعارات عند أي خلل أو محاولة تلاعب

- استخدام تقنيات بلوك تشين كطبقة إضافية لتتبع سلامة البيانات البيئية

ليس كل تشفير يُناسب المناخ

التحدي الأبرز هو توازن بين الأمان والموارد.

الأجهزة الميدانية غالبًا ما تكون ضعيفة من حيث الطاقة والمعالجة.

لذلك، يجب تصميم حلول تشفير خفيفة (lightweight encryption) مخصصة لبيئات العمل منخفضة القدرة.

في عالم مناخي متقلب، تتحول البيانات إلى بوصلة إنقاذ.

لكن بدون حمايتها، قد تقودنا هذه البوصلة إلى قرارات خاطئة أو مدمّرة.

التشفير ليس فقط مسألة تقنية، بل هو مسألة ثقة.

ومن دون ثقة بالبيانات، لا يمكن بناء سياسات، ولا تنبؤ بالأزمات، ولا حماية للبيئة.

لنصنع من كل بايت بيئي… شاهدًا موثوقًا لا يمكن التلاعب به.