توثيق الانتهاكات في مناطق النزاع يعتمد كثيرًا على الشهادات الصوتية والمصوّرة. يحمل هذا النوع من المحتوى قوة إثبات عالية، لكنه قد يعرض الضحايا للخطر إذا لم يُحفظ بشكل آمن. من هنا، تظهر الحاجة إلى فهم السياق الأمني والرقمي الذي تُنتج وتُخزن فيه هذه المواد.

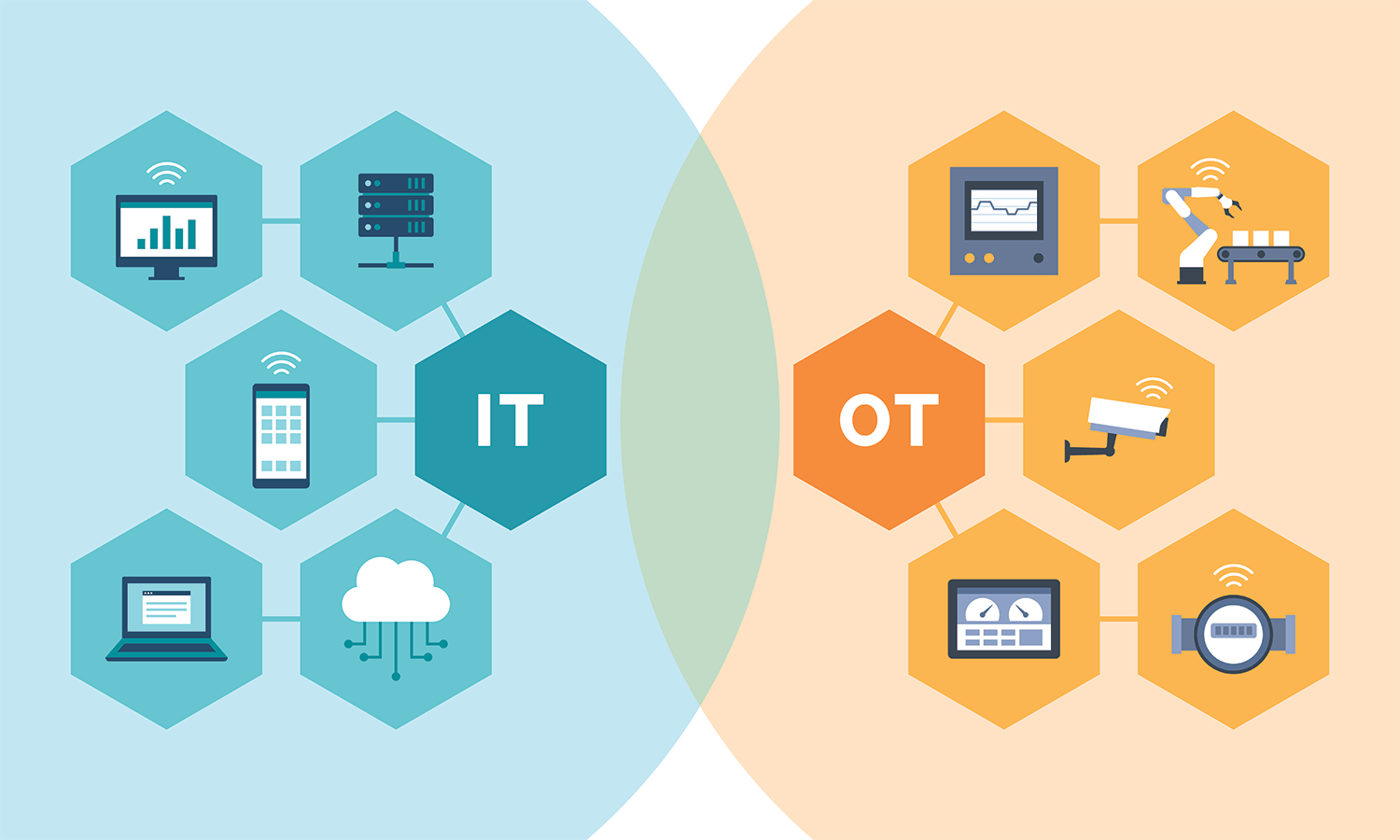

أصبحت الجهات الأمنية والسلطات القمعية قادرة على الوصول إلى الملفات الحساسة بوسائل تقنية متطورة. لذلك، لا بد أن يتعامل الصحفيون والحقوقيون بحذر مضاعف عند جمع الشهادات في بيئات خطرة.

لماذا تشكل التسجيلات الحساسة تهديدًا مباشرًا؟

غالبًا ما تحتوي التسجيلات المصوّرة على عناصر تعريفية واضحة. ملامح الوجه، نبرة الصوت، الخلفية المكانية، وحتى تفاصيل الملابس، جميعها تكشف عن هوية الشخص. بل إن بعض الأجهزة تحفظ تلقائيًا معلومات فنية داخل الملف، مثل موقع التصوير، ووقت التسجيل، ونوع الجهاز.

إذا حصلت جهات معادية على هذه المعلومات، فإنها تستطيع بسهولة تعقّب المصدر أو الشخص المتحدث. لهذا السبب، يُعتبر أي ملف غير محمي تهديدًا مضاعفًا للسلامة الشخصية.

متى تظهر أخطر نقاط الضعف في دورة حياة الشهادة؟

تمر الشهادة الرقمية عادة بعدة مراحل، وتظهر التهديدات في كل واحدة منها بشكل مختلف:

أثناء التسجيل

يشكّل لحظة التوثيق أخطر مرحلة إذا تمّت في مكان مكشوف أو باستخدام جهاز غير مؤمّن. قد تتعرض المقابلة للرقابة، أو قد يُصادَر الجهاز من قبل السلطات فورًا.

عند التخزين

عندما تُحفظ الملفات على ذاكرة غير مشفّرة أو على سحابة مفتوحة، تصبح عرضة للاختراق أو الوصول غير المصرّح به. كذلك، يشكّل فقدان الجهاز تهديدًا مباشرًا إذا لم تُفعّل طبقات الحماية.

خلال النقل

عند إرسال الملفات عبر الإنترنت دون تشفير، تزداد فرص اعتراضها من جهات رقابة أو مزوّدي الخدمة. يُعد استخدام البريد الإلكتروني أو التخزين السحابي غير الآمن من أبرز نقاط الضعف في هذه المرحلة.

بعد النشر

إذا ظهرت ملامح الضحية بوضوح أو لم يُعدّل الصوت، فقد يستطيع الأعداء التعرّف عليها بسهولة. في بعض الحالات، تؤدي هذه الهفوة إلى انتقام مباشر أو مضايقات طويلة الأمد.

كيف يمكن حماية التسجيلات من هذه المخاطر؟

لحسن الحظ، توجد أدوات تقنية فعالة يمكن استخدامها بسهولة لحماية المواد من لحظة جمعها وحتى تخزينها أو إرسالها.

استخدم تطبيقات تسجيل مشفّرة

تطبيقات مثل Tella تتيح تسجيل الفيديو أو الصوت بشكل مشفّر ومخفى داخل الهاتف، مما يقلل فرص اكتشاف الملف حتى في حال تفتيش الجهاز. أما ObscuraCam فيتيح طمس الوجوه تلقائيًا قبل الحفظ.

احذف البيانات الوصفية (Metadata)

يمكن لأي شخص تحليل البيانات الوصفية لمعرفة مكان التصوير وتوقيته. استخدم أدوات مثل ExifTool أو MAT2 لمسح هذه البيانات بالكامل قبل النقل أو المشاركة.

فعّل التشفير الكامل للتخزين

احرص على تخزين التسجيلات داخل مجلدات مشفّرة. أدوات مثل VeraCrypt وCryptomator توفر أنظمة تخزين آمنة تحمي الملفات حتى في حال فقدان الجهاز.

استخدم قنوات آمنة للنقل

بدلًا من إرسال التسجيلات عبر البريد العادي، استخدم منصات مثل:

- ProtonMail للبريد المشفّر

- OnionShare لمشاركة الملفات عبر شبكة Tor

- SecureDrop لنقل المحتوى إلى منظمات إعلامية أو حقوقية

ولماذا تبدأ الحماية من الموقف الأخلاقي؟

يتوجب على كل موثّق أن يبدأ بسؤال بسيط: هل يوافق الشخص فعلًا على التسجيل؟ إن تأمين موافقة مستنيرة شرط أساسي لأي عملية توثيق مسؤولة. لا يكفي طلب الإذن، بل يجب شرح السياق والمخاطر، ومنح الخيار للضحية لتقرير ما إذا كان يريد الظهور أو لا.

كذلك، ينبغي احترام حق الشخص في سحب موافقته لاحقًا، أو طلب حذف المقابلة حتى بعد تصويرها.

خطوات عملية لتقليل المخاطر ميدانيًا

- استخدم هاتفًا مستقلًا لا يحتوي على حساباتك الشخصية

- احفظ الملفات في ذاكرة مشفّرة خارجية بمجرد الانتهاء من التصوير

- لا توصل الكاميرا بالإنترنت أثناء التوثيق

- ضع رموزًا بدل الأسماء الحقيقية عند حفظ الملفات

- امسح الملفات من الجهاز فور التأكد من نقلها إلى مكان آمن

ثقافة الأمان الجماعي ضرورة لا خيار

في البيئات التي يهدد فيها التوثيق حياة الناس، لا يكفي الوعي الفردي. تحتاج المؤسسات والفرق إلى بناء ثقافة أمان جماعية، تشمل التدريب المستمر، ومشاركة الأدوات، وتحديث السياسات الأمنية بانتظام.

عندما يعمل الفريق بأكمله وفق نهج مشترك، تقل فرص الخطأ، ويزداد تأثير التوثيق الإيجابي.

وفي النهاية ,,

توثيق الشهادات في مناطق النزاع ليس مجرد مهمة صحفية أو حقوقية، بل هو فعل شديد الحساسية. كل ثانية مسجّلة قد تكون دليلًا، أو قد تتحوّل إلى أداة انتقام إذا أُسيء التعامل معها. باستخدام أدوات بسيطة وقرارات واعية، نستطيع تحويل التوثيق من خطر إلى قوة، ومن تهديد إلى حماية.