أصبحت تقنيات الذكاء الاصطناعي والتعلم الآلي مكونًا أساسيًا في العديد من القطاعات، مثل الرعاية الصحية، التمويل، والأمن السيبراني. ومع ذلك، فإن هذه الأنظمة ليست محصنة ضد الهجمات، حيث يمكن للمهاجمين التلاعب بالبيانات المستخدمة في تدريب النماذج، التلاعب بمدخلات النظام، أو استخراج معلومات حساسة من النموذج. لذلك، يعد تأمين نماذج التعلم الآلي أولوية قصوى للحفاظ على موثوقية الأنظمة وحماية البيانات من التهديدات المتزايدة.

أنواع الهجمات على نماذج الذكاء الاصطناعي

تعتمد أنظمة الذكاء الاصطناعي على البيانات والتعلم المستمر، مما يجعلها عرضة لهجمات مختلفة، من بينها:

1. هجمات تلاعب البيانات (Data Poisoning Attacks)

- تحدث عندما يتم إدخال بيانات مزيفة أو متلاعب بها أثناء عملية التدريب، مما يؤدي إلى بناء نموذج غير دقيق.

- يمكن أن يستغل المهاجمون هذه الثغرة لجعل النموذج يتخذ قرارات خاطئة أو حتى لتضمين تحيزات معينة تخدم مصالحهم.

2. هجمات استنتاج البيانات (Model Inversion Attacks)

- تهدف هذه الهجمات إلى استخراج معلومات حساسة عن البيانات التي تم استخدامها لتدريب النموذج، مما قد يؤدي إلى تسريب بيانات المستخدمين.

- يتم ذلك من خلال تحليل استجابات النموذج ومحاولة استعادة البيانات الأصلية.

3. هجمات التعرف على النموذج (Model Stealing Attacks)

- يحاول المهاجمون نسخ نموذج الذكاء الاصطناعي عن طريق إرسال استفسارات إلى النظام وتحليل المخرجات لإنشاء نموذج مماثل دون الحاجة إلى الوصول المباشر إلى البيانات الأصلية.

- يمكن أن تؤدي هذه الهجمات إلى سرقة الملكية الفكرية لنماذج الذكاء الاصطناعي المعقدة.

4. هجمات التلاعب بالمدخلات (Adversarial Attacks)

- تتضمن تعديل البيانات المدخلة بطريقة خادعة بحيث يتم تضليل النموذج لاتخاذ قرارات غير صحيحة.

- على سبيل المثال، يمكن خداع نظام التعرف على الوجوه لجعله يتعرف على شخص غير مخول بالدخول على أنه مستخدم شرعي.

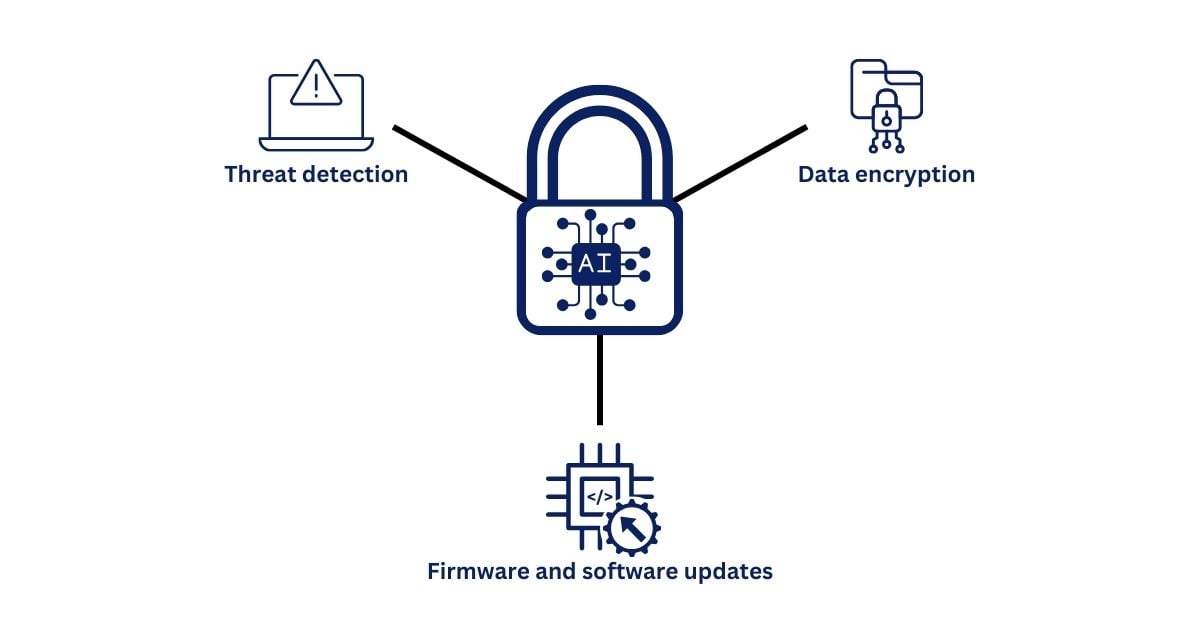

دور التشفير في حماية نماذج التعلم الآلي

يلعب التشفير دورًا محوريًا في حماية نماذج الذكاء الاصطناعي وضمان أمان البيانات أثناء التدريب والتشغيل. وتشمل التقنيات المستخدمة:

1. التشفير المتماثل وغير المتماثل

- يساعد التشفير المتماثل (Symmetric Encryption) على تأمين البيانات أثناء تخزينها، مما يمنع المهاجمين من الوصول إليها مباشرة.

- يُستخدم التشفير غير المتماثل (Asymmetric Encryption) عند تبادل البيانات بين الخوادم لضمان أن البيانات لا يمكن فك تشفيرها إلا من قبل الأطراف المصرح لها.

2. التشفير المتجانس (Homomorphic Encryption)

- يُعد أحد أكثر الحلول المتقدمة، حيث يسمح بإجراء العمليات الحسابية على البيانات المشفرة دون الحاجة إلى فك تشفيرها.

- بهذه الطريقة، يمكن تدريب نماذج الذكاء الاصطناعي على بيانات مشفرة دون الكشف عن محتواها، مما يحد من المخاطر الأمنية.

3. التشفير القائم على البيانات الموزعة (Secure Multi-Party Computation – SMPC)

- يتيح هذا النوع من التشفير معالجة البيانات بين أطراف متعددة دون الحاجة إلى الكشف عن البيانات الفعلية لأي طرف.

- يُستخدم في حالات التدريب التعاوني بين مؤسسات مختلفة لضمان حماية البيانات أثناء تبادل المعلومات.

4. تقنية البلوكشين وتأمين نماذج الذكاء الاصطناعي

- يمكن استخدام البلوكشين لتخزين السجلات المتعلقة بعملية تدريب النموذج بطريقة غير قابلة للتلاعب، مما يمنع التلاعب بالبيانات أثناء التدريب.

- يمكن أيضًا الاستفادة من العقود الذكية لضمان عدم تغيير نماذج الذكاء الاصطناعي أو البيانات التي يتم استخدامها دون إذن.

التحديات الأمنية المرتبطة بحماية نماذج الذكاء الاصطناعي

على الرغم من التطورات في تقنيات التشفير، لا تزال هناك تحديات رئيسية تواجه حماية نماذج التعلم الآلي، منها:

1. الأداء مقابل الأمان

- تقنيات التشفير، وخاصة التشفير المتجانس، تستهلك موارد حوسبية كبيرة، مما قد يؤثر على كفاءة أنظمة الذكاء الاصطناعي.

- يجب تحقيق توازن بين الأمان والأداء لضمان سرعة الاستجابة دون التضحية بحماية البيانات.

2. قابلية الاختراق من الداخل

- حتى مع تطبيق التشفير، يمكن للمهاجمين من داخل المؤسسة الوصول إلى البيانات المشفرة إذا لم تكن هناك سياسات صارمة للتحكم في الوصول.

- يجب الاعتماد على تقنيات التحقق المتعدد العوامل (MFA) وأنظمة المراقبة المستمرة للكشف عن أي نشاط مشبوه.

3. الهجمات المتطورة باستخدام الذكاء الاصطناعي

- يعتمد المخترقون على تقنيات الذكاء الاصطناعي لتطوير هجمات سيبرانية أكثر تطورًا يمكنها تجاوز أنظمة الحماية التقليدية.

- يجب أن تستمر فرق الأمن السيبراني في تطوير حلول جديدة لمواكبة هذه التهديدات.

أفضل الممارسات لحماية نماذج الذكاء الاصطناعي

لضمان أمان نماذج التعلم الآلي، يمكن اتباع مجموعة من الممارسات الأمنية الفعالة، مثل:

- استخدام تقنيات التشفير الحديثة لحماية البيانات أثناء التدريب والتشغيل.

- الاعتماد على المصادقة المتعددة العوامل (MFA) لمنع الوصول غير المصرح به إلى نماذج الذكاء الاصطناعي.

- تطبيق أنظمة الكشف عن الهجمات المتقدمة (Intrusion Detection Systems – IDS) لمراقبة أي محاولات غير مشروعة لاستغلال النماذج.

- إجراء اختبارات الأمان بشكل دوري لتحديد الثغرات الأمنية ومعالجتها قبل استغلالها من قبل المهاجمين.

- الاستفادة من تقنية البلوكشين لحماية سجلات التدريب وضمان عدم التلاعب بها.

مع تزايد أهمية الذكاء الاصطناعي، يصبح تأمين نماذج التعلم الآلي أولوية قصوى لضمان موثوقيتها وحماية البيانات المستخدمة في تدريبها. يلعب التشفير دورًا أساسيًا في تعزيز الأمان، حيث يوفر حلولًا مثل التشفير المتجانس، تقنيات الحوسبة الآمنة، واستخدام البلوكشين. على الرغم من التحديات التي تواجه هذا المجال، فإن تطوير تقنيات جديدة وتحسين معايير الحماية يمكن أن يساعد في بناء أنظمة ذكاء اصطناعي أكثر أمانًا وموثوقية.