في السنوات الأخيرة، تحوّل الذكاء الاصطناعي من أداة للابتكار التكنولوجي إلى وسيلة فعالة للسيطرة على الفضاء الرقمي. تسعى الحكومات من خلاله إلى مراقبة الأنشطة الإلكترونية، تصنيف المستخدمين، وتوقع السلوكيات التي قد تعتبرها مهددة للأمن أو النظام العام.

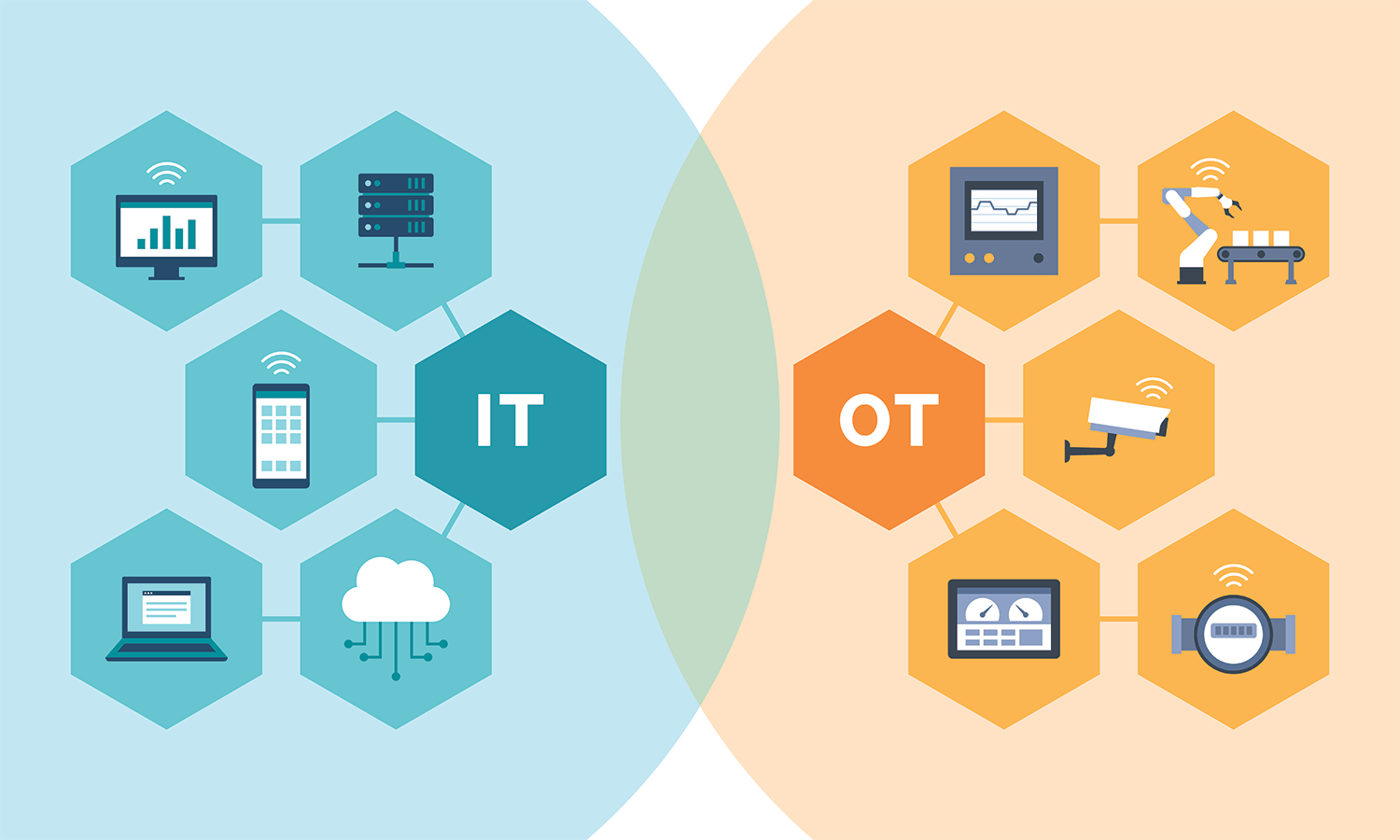

عبر تقنيات متقدمة، لم تعد الرقابة تعتمد فقط على الحجب، بل توسعت لتشمل تحليل المحتوى، تتبع التفاعلات، وربط البيانات المتفرقة ضمن قاعدة واحدة. ومع ذلك، يُثار جدل عالمي حول أخلاقيات هذه الرقابة الرقمية، ومدى تأثيرها على حرية التعبير وحق الأفراد في الخصوصية.

طرق استخدام الذكاء الاصطناعي في الرقابة الرقمية

1. تحليل السلوك وتحديد الأنماط المشبوهة

تستفيد الحكومات من الذكاء الاصطناعي في مسح البيانات العامة وتحليلها. تقوم الخوارزميات بتتبع أنشطة المستخدمين، وتقييم ما إذا كانت تمثل تهديدًا محتملًا.

- على سبيل المثال، تراقب الأنظمة المحتوى المنشور على وسائل التواصل وتبحث عن كلمات مفتاحية أو مواضيع تعتبرها حساسة.

- تُستخدم تقنيات التعلم الآلي لربط هذه الأنشطة بسلوك سابق أو بأشخاص مرتبطين بمواقف معارضة.

2. التعرف على الوجوه وربط الهوية الرقمية بالواقعية

تُوظف تقنية التعرف على الوجوه في الكاميرات والمجال الرقمي لدمج السلوك الافتراضي بالهوية الحقيقية للمستخدم.

- تستطيع الأنظمة المتقدمة تحليل الصور والفيديو وربطها بمعرفات رسمية مثل بطاقات الهوية أو الحسابات المصرفية.

- في بعض المدن، تربط الجهات الأمنية بين الكاميرات العامة وبيانات الإنترنت، مما يسهل مراقبة الأفراد في الزمن الحقيقي.

3. التنبؤ بالتهديدات قبل وقوعها

تُصمم بعض الأنظمة بهدف التنبؤ بوقوع أحداث قد تُعتبر خطيرة. تعتمد هذه الأنظمة على سلوكيات سابقة وبيانات اجتماعية لتحديد الأفراد أو المجموعات “المعرضة للتطرف” حسب التصنيف الحكومي.

- تعزز هذه الخوارزميات من قدرة الحكومات على اتخاذ إجراءات استباقية، لكنها قد تنتج تصنيفات غير دقيقة بسبب التحيز الكامن في البيانات أو البرمجة.

نظام الائتمان الاجتماعي في الصين: الرقابة كسياسة عامة

كيف يعمل؟

يعتمد النظام على جمع كميات هائلة من البيانات عن المواطنين، سواء كانت رقمية أو اجتماعية، ومن ثم تقييمهم بناءً على سلوكهم.

- يحصل المواطن على “رصيد اجتماعي” يرتفع أو ينخفض بناءً على تصرفاته اليومية، مثل سداد الديون أو كتابة تعليقات على الإنترنت.

- يُحرَم الأفراد منخفضو الرصيد من خدمات عامة مثل السفر أو التعليم الجيد.

النتائج على الحريات الرقمية

يشجع النظام السلوك المطيع ويقمع أي ميل للمعارضة. ويمنح الحكومة وسيلة فعالة للسيطرة على المجتمع، دون الحاجة إلى فرض قوانين قمعية بشكل مباشر.

التأثير العالمي

أثارت هذه التجربة مخاوف بشأن انتشار نماذج مشابهة في دول أخرى، خصوصًا في بيئات تفتقر إلى الشفافية أو تخضع لنظم استبدادية.

هل توجد أدوات مضادة تحمي الخصوصية؟

1. تقنيات تشفير البيانات

تساعد أدوات التشفير على حماية المراسلات والملفات من التجسس، خاصة تلك التي تعتمد على التشفير من الطرف إلى الطرف.

- يُفضل استخدام تطبيقات مثل Signal أو ProtonMail في المحادثات والمراسلات الحساسة.

2. أدوات إخفاء الهوية

تعتمد أدوات مثل Tor أو الشبكات الافتراضية الخاصة (VPN) على إعادة توجيه البيانات وتشفيرها، ما يجعل تتبع النشاط الرقمي أكثر صعوبة.

- تساعد هذه الأدوات على إخفاء عنوان IP، وتمنع الجهات الرقابية من الربط المباشر بين المستخدم ونشاطه على الإنترنت.

3. تعطيل أدوات التتبع

يمكن للمستخدمين حماية خصوصيتهم عبر استخدام متصفحات تركز على الأمان، مثل Brave أو Firefox مع إضافات منع التتبع مثل uBlock وPrivacy Badger.

التوازن بين الأمن والحرية

لا يمكن إنكار حاجة الدول إلى أدوات رقابة تساعدها على مواجهة التهديدات الرقمية. مع ذلك، فإن غياب الأطر القانونية والشفافية قد يؤدي إلى انتهاك واسع النطاق للخصوصية.

- يجب أن ترافق تقنيات الذكاء الاصطناعي قوانين صارمة تحمي حقوق الإنسان.

- يتعين على المجتمع المدني لعب دور نشط في مراقبة تطور هذه التقنيات ومحاسبة الجهات التي تسيء استخدامها.

يتجه الذكاء الاصطناعي إلى أن يكون أداة مركزية في إدارة الإنترنت من قبل الحكومات. يوفر مزايا في تحليل البيانات وتوقع السلوك، لكنه يفتح الباب أيضًا أمام تجاوزات يصعب اكتشافها أو الحد منها. يحتاج المستقبل الرقمي إلى توازن واضح بين الحماية الأمنية والحرية الفردية، وإلى وعي جماعي بأهمية الخصوصية في زمن أصبحت فيه كل حركة رقمية قابلة للرصد والتحليل.