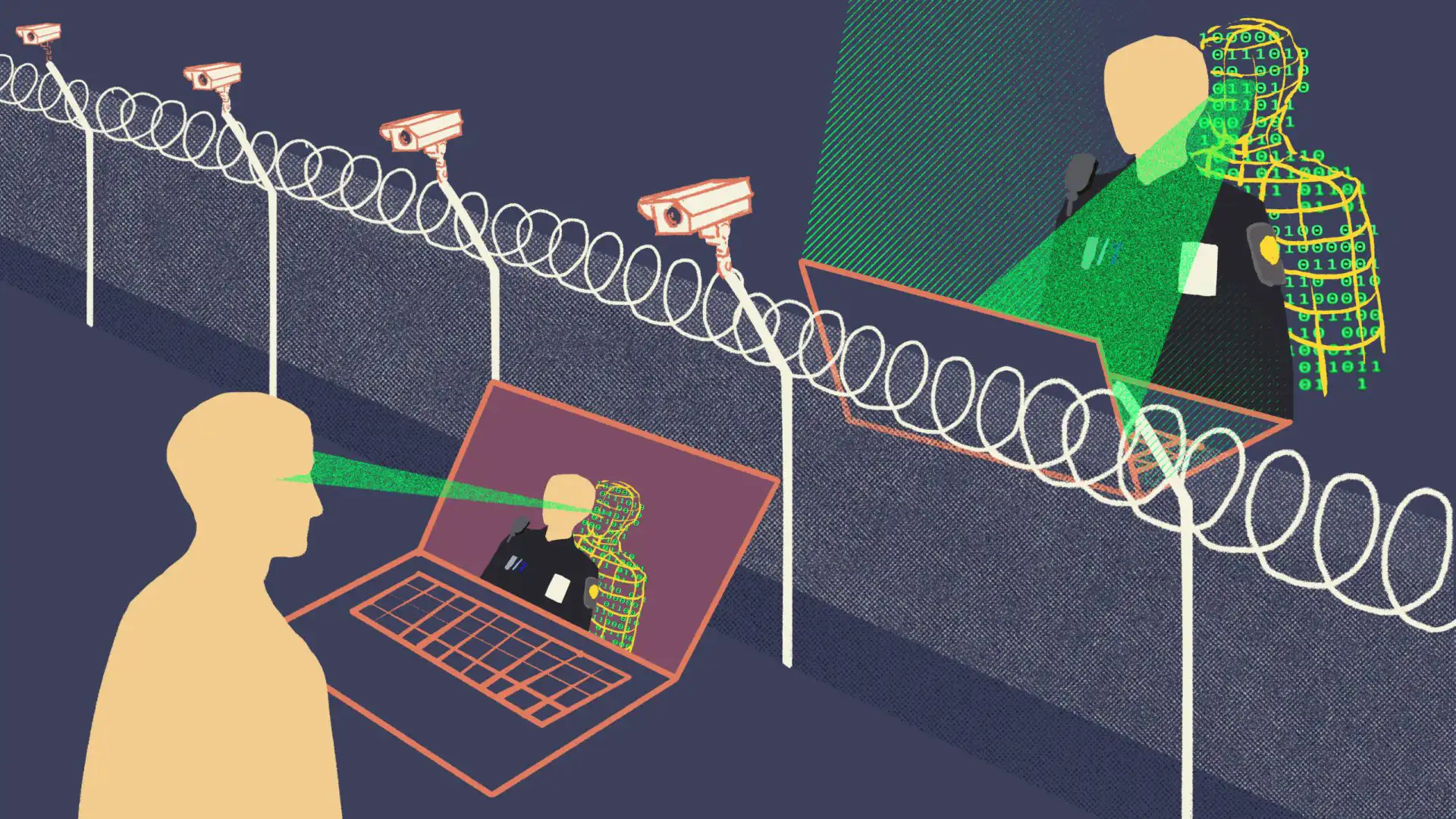

شهد العالم خلال السنوات الأخيرة تصاعداً لافتاً في الهجمات السيبرانية الموجهة نحو سلاسل التوريد، مما أثار قلق المؤسسات والحكومات على حد سواء. أدت هذه الهجمات إلى توقف الإنتاج، تسرب بيانات حساسة، وخسائر مالية كبيرة. لذلك، أصبح من الضروري تبني نهج شامل للأمن السيبراني ضمن كل مرحلة من مراحل سلسلة التوريد.

سلسلة التوريد لم تعد تقتصر على النقل والتوزيع فحسب، بل أصبحت منظومة مترابطة تعتمد على أنظمة رقمية معقدة، بدءاً من التصنيع وحتى التسليم النهائي. هذه التشابكات تخلق نقاط ضعف يمكن استغلالها، مما يتطلب حلولاً أمنية متقدمة.

ما هي سلاسل التوريد الرقمية؟

تشير سلاسل التوريد الرقمية إلى المنظومة التي تربط الموردين والمصنعين والموزعين باستخدام أدوات رقمية لإدارة العمليات والمعلومات. يشمل ذلك أنظمة إدارة المخزون، أدوات التتبع، بوابات الموردين، والحلول السحابية المشتركة.

رغم أن التحول الرقمي أتاح كفاءة أعلى وسرعة في الأداء، إلا أنه أدى إلى اتساع سطح الهجوم السيبراني. إذ قد تتضمن السلسلة الواحدة مئات الأطراف، مما يرفع من احتمالية تعرضها للاختراق إذا لم يتم اعتماد ممارسات أمنية قوية وموحدة.

لماذا تعتبر سلاسل التوريد أهدافاً سيبرانية مغرية؟

تتميز سلاسل التوريد بعدة خصائص تجعلها عرضة للهجمات السيبرانية، ومنها:

- كثرة الأطراف المتداخلة: يتعامل كل مورد أو شريك تقني مع أنظمة مختلفة من حيث الأمان والتحديثات.

- ضعف البنية التحتية لبعض الموردين: قد تفتقر بعض الشركات الصغيرة إلى وسائل الحماية الكافية، مما يجعلها نقطة دخول للمهاجمين.

- تبادل البيانات الحساس: تمر كميات كبيرة من المعلومات المالية، اللوجستية، وحتى بيانات العملاء عبر هذه الشبكات.

- الاتصال الدائم عبر الإنترنت: تجعل البيئة المتصلة السلسلة عرضة لهجمات الفدية والتصيد والهندسة الاجتماعية.

نماذج من الهجمات الواقعية

من أبرز الحوادث التي أثارت الاهتمام، هجوم “SolarWinds” عام 2020، حيث تم استغلال تحديثات برمجية لاختراق آلاف الشبكات الحكومية والخاصة. كما تعرضت شركة Kaseya لهجوم أدى إلى تأثر مئات العملاء من خلال سلسلة التوريد التقنية.

هذه الأمثلة تُبرز كيف يمكن أن يمتد أثر هجوم واحد على نقطة في السلسلة ليصل إلى مئات أو آلاف الكيانات المرتبطة بها، ما يُعرف بتأثير “الدومينو السيبراني”.

استراتيجيات حماية سلاسل التوريد من الهجمات السيبرانية

1. تقييم المخاطر المستمر

ينبغي إجراء تقييم شامل للمخاطر يشمل كل الأطراف المتصلة بالسلسلة. يشمل ذلك تحليل نقاط الضعف المحتملة، وتقدير أثر أي هجوم محتمل، وتحديد الإجراءات الوقائية اللازمة.

2. التحقق من أمان الموردين والشركاء

من المهم أن تضع المؤسسات معايير أمنية موحدة يتم الالتزام بها من قبل جميع الشركاء. يمكن تضمين متطلبات الأمن السيبراني ضمن عقود الشراكة، وربط استمرار العلاقة بمدى الالتزام بها.

3. استخدام التقنيات المتقدمة في المراقبة

تساعد أنظمة الكشف المبكر (EDR)، وتقنيات الذكاء الاصطناعي، والتحليلات السلوكية، في رصد أي سلوك غير طبيعي قد يدل على وجود اختراق أو نشاط مشبوه في الشبكة.

4. تجزئة الشبكة (Network Segmentation)

تقلل هذه الممارسة من فرص انتشار الهجوم في حال وقوعه، حيث يتم عزل كل جزء من السلسلة رقمياً عن الآخر لضمان حصر الضرر.

5. التدريب وبناء ثقافة الأمن

يجب رفع مستوى الوعي الأمني لدى جميع العاملين في السلسلة، بما في ذلك الموظفين لدى الموردين. التهديدات التي تعتمد على الخطأ البشري مثل التصيد الاحتيالي تُعد من أكثر الطرق فعالية بالنسبة للمهاجمين.

الدور الحكومي والدولي في تعزيز الأمان السيبراني

إلى جانب مسؤولية المؤسسات، تلعب الحكومات والمنظمات الدولية دورًا محوريًا في تعزيز أمن سلاسل التوريد. تشمل هذه الأدوار:

- وضع سياسات ومعايير موحدة لأمن المعلومات

- تبادل المعلومات حول التهديدات السيبرانية في الوقت الفعلي

- توفير منصات تدريبية وتقييمات دورية للموردين

تُعد مبادرات مثل “NIST Cybersecurity Framework” و”ISO/IEC 28000″ مراجع مهمة لوضع إطار أمني متكامل خاص بسلاسل التوريد.

التحديات المستقبلية

مع دخول تقنيات مثل الذكاء الاصطناعي، وإنترنت الأشياء (IoT)، والحوسبة السحابية، تزداد تعقيدات سلاسل التوريد. وهذا ما يفرض ضرورة التكيّف المستمر مع التغيرات، وتحديث استراتيجيات الحماية دورياً.

إضافة إلى ذلك، يشكل التكامل بين أنظمة مختلفة من موردين متنوعين تحديًا إضافيًا في توحيد معايير الأمان، ويحتاج إلى مرونة تقنية وقانونية عالية.

الأمن السيبراني في سلاسل التوريد لم يعد خيارًا تكميليًا، بل ضرورة استراتيجية لحماية العمليات التجارية والبيانات الحساسة. ومن خلال اعتماد منهجيات فعالة تشمل التقييم المستمر، والتعاون بين الجهات، واستخدام التقنيات المتقدمة، يمكن للمؤسسات تقليل المخاطر وتعزيز ثقة العملاء والشركاء في البيئة الرقمية.